AŞAMA 2 – Admin Forest Yapılandırılması ve Bağlantı Testlerinin Yapılması

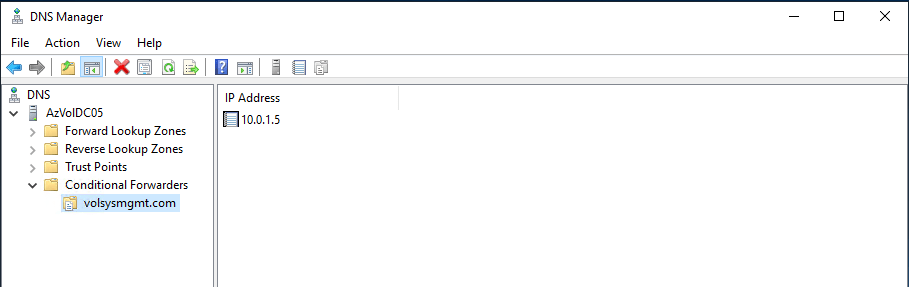

İlk olarak Admin Forest’a dahil edeceğimiz domainde (volsys.com) DNS’i açıp, “Conditional Forwarders” kısmına management domainimiz olan (volsysmgmt.com) ve 10.0.1.5 IP adresini ekliyoruz.

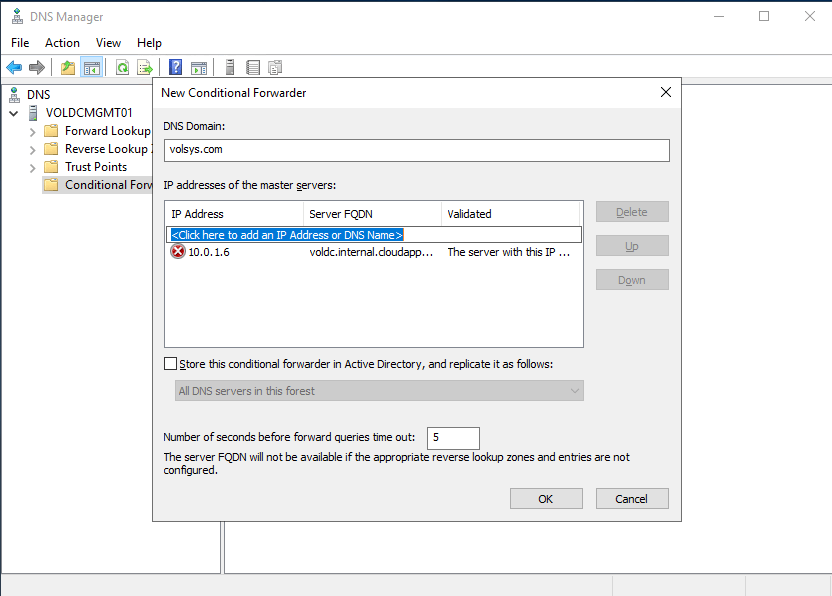

Sonrasında management domainine (volsysmgmt.com) gelerek DNS’i açıp “Conditional Forwarders” kısmına admin foresta ekleyeceğimiz domainin bilgilerini giriyoruz.

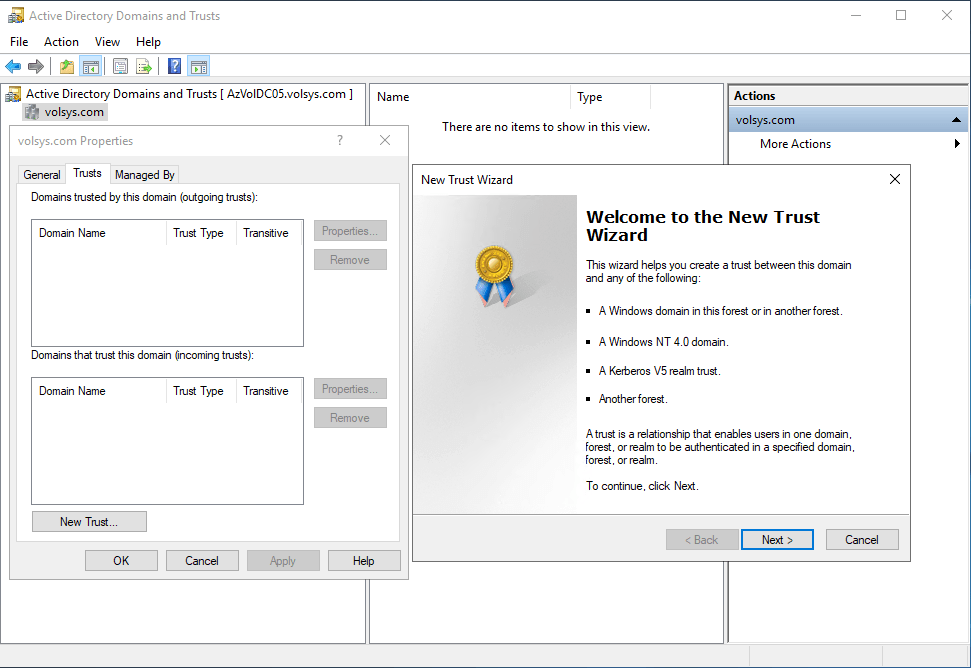

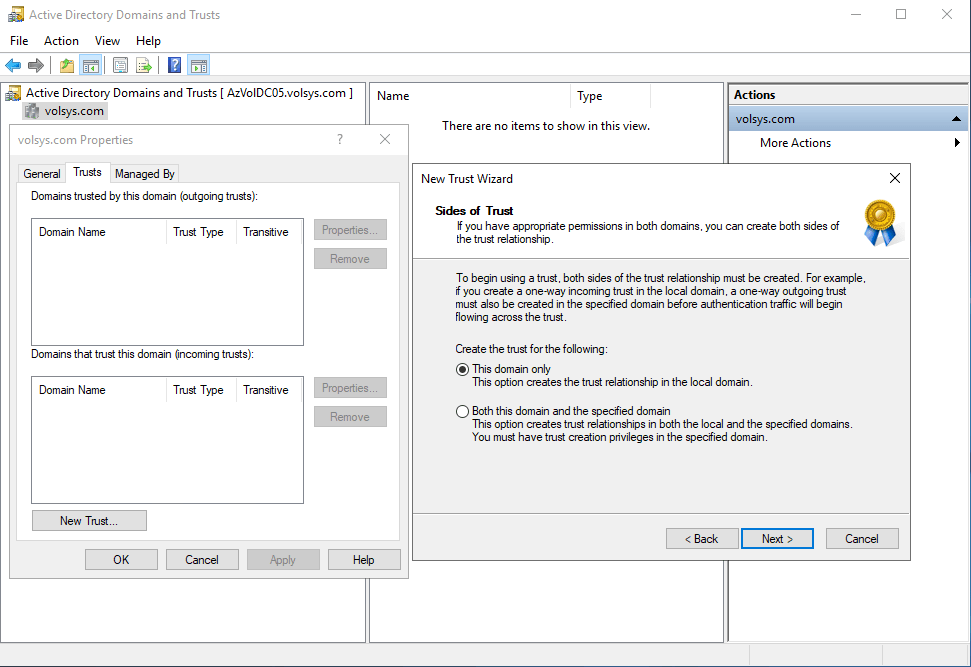

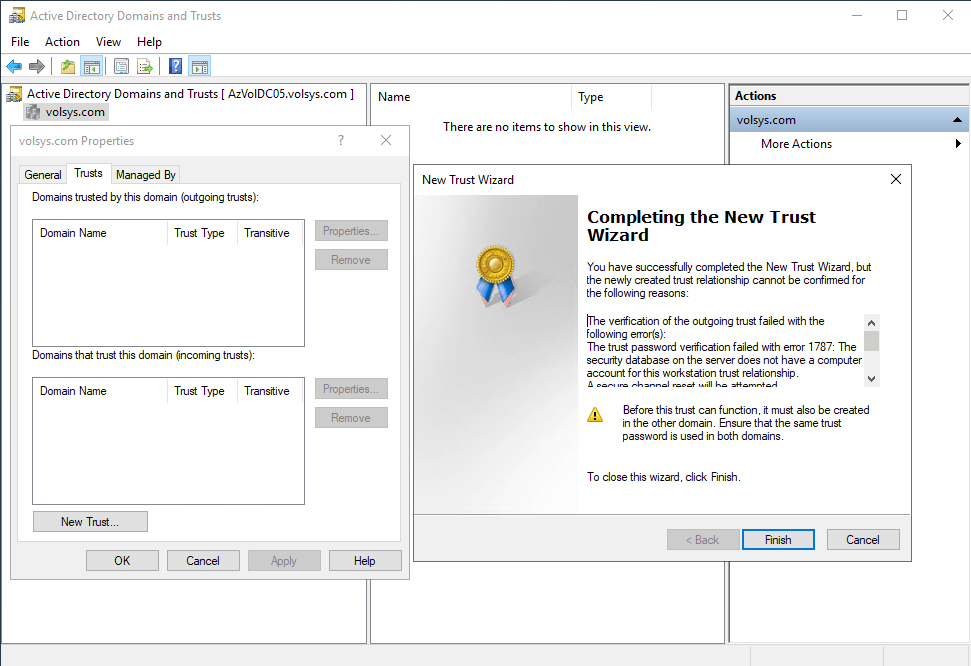

Daha sonrasında forestlar arası trust kurulum aşamasına geçiyoruz. AD Domain and Trust ekranı üzerinden admin foresta ekleyeceğimiz domainin üzerine gelerek, Properties ekranını açarak Trust sekmesinden New Trust diyerek ilerliyoruz.

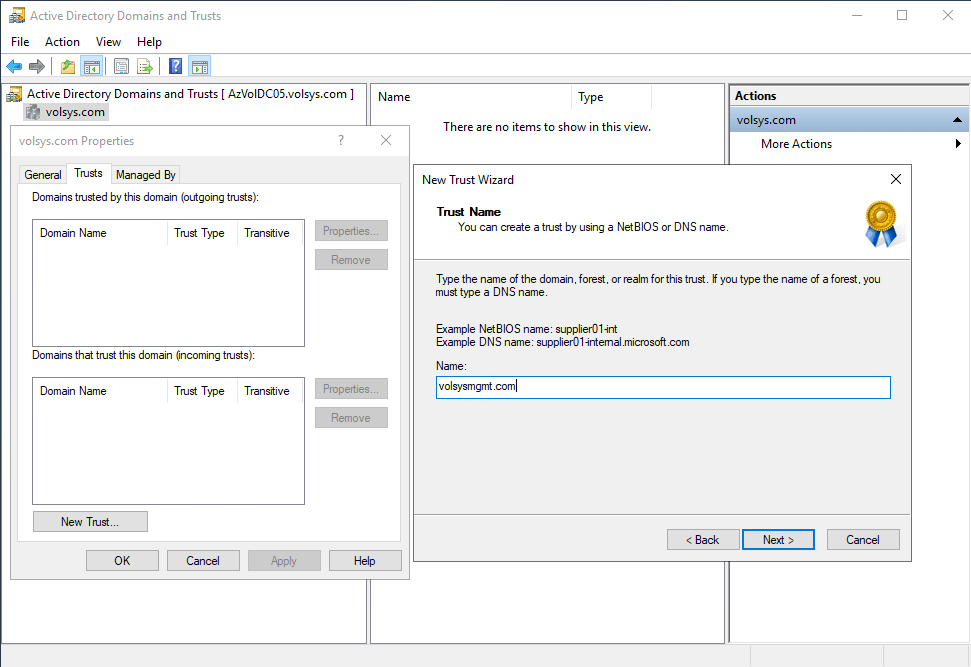

Gelen ekrana management (volsysmgmt.com) domainimizin adını yazarak devam ediyoruz.

Sonrasında aşağıda gelen ekrandan Forest Trust seçeneğini seçerek devam ediyoruz.

Sonrasında tek taraflı trust kuracağımız ve management domainine gideceğimiz için One-Way:Outgoing seçeneğini seçerek devam ediyoruz.

Sonrasında gelen ekranda bu domain için işlem yapacağımızdan This Domain Only seçeneceği işaretliyken devam ediyoruz.

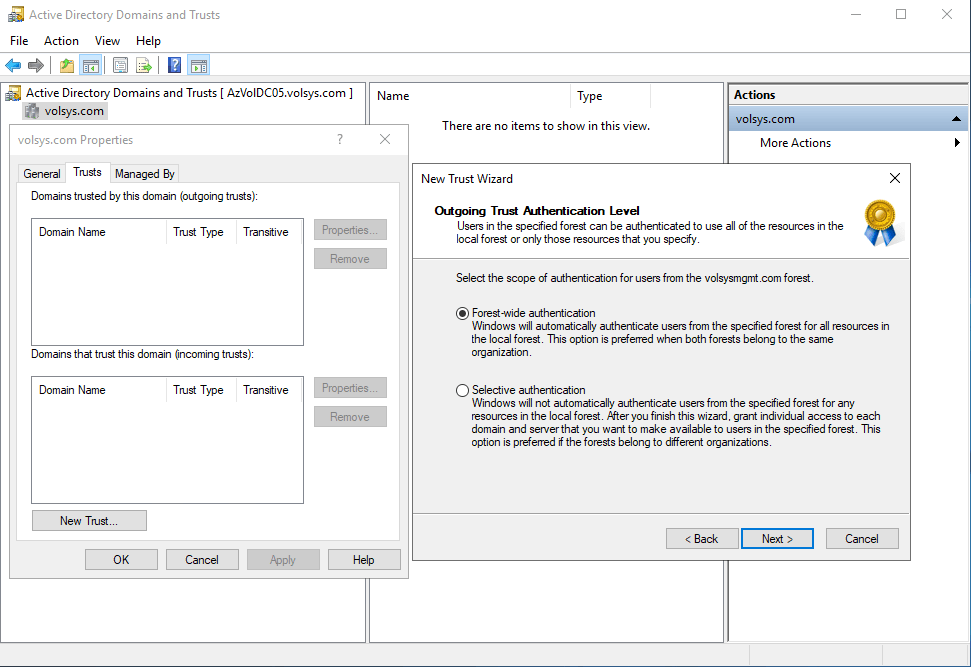

Sonrasında gelen ekranda Forest-Wide Authentication seçeneği işaretliyken devam ediyoruz.

Kuracağımız trust için bizden bir parola belirlememizi istiyor, bu bilgileri girerek devam ediyoruz.

**Gireceğimiz parolayı unutmamamız gerekiyor, çünkü sonrasında management domaini üzerinden trust işlemi yaparken bu parolayı tekrar gireceğiz.

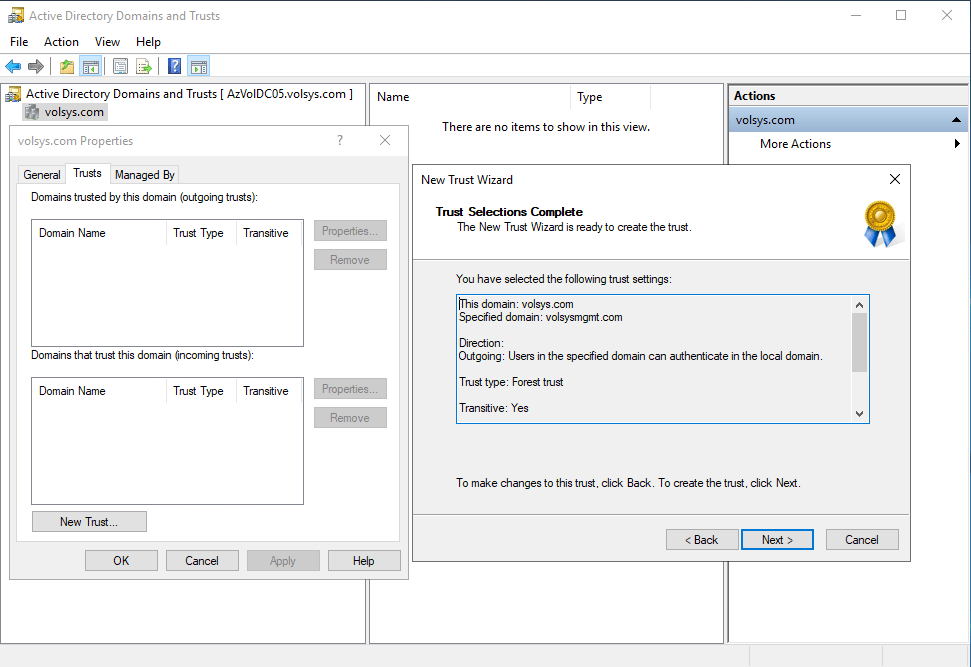

Sonrasında gelen bilgilendirme ekranlarını Next diyerek geçiyoruz.

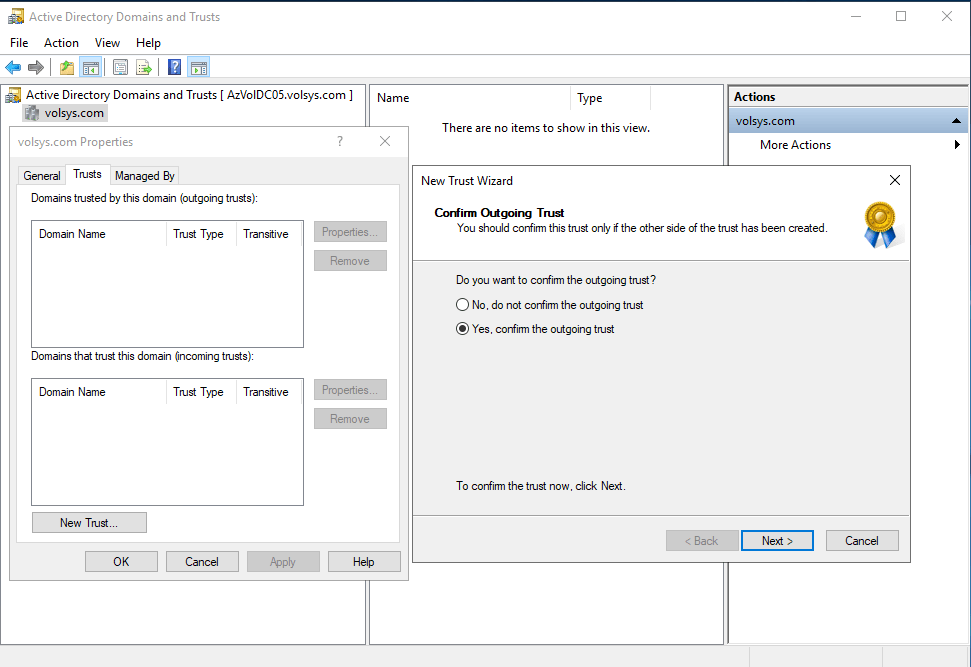

Sonrasında gelen ekranda Yes,Confirm The Outgoing Trust seçeneğini seçerek devam ediyoruz.

İşlemlerimiz tamamlandı Finish diyerek ekranı kapatıyoruz.

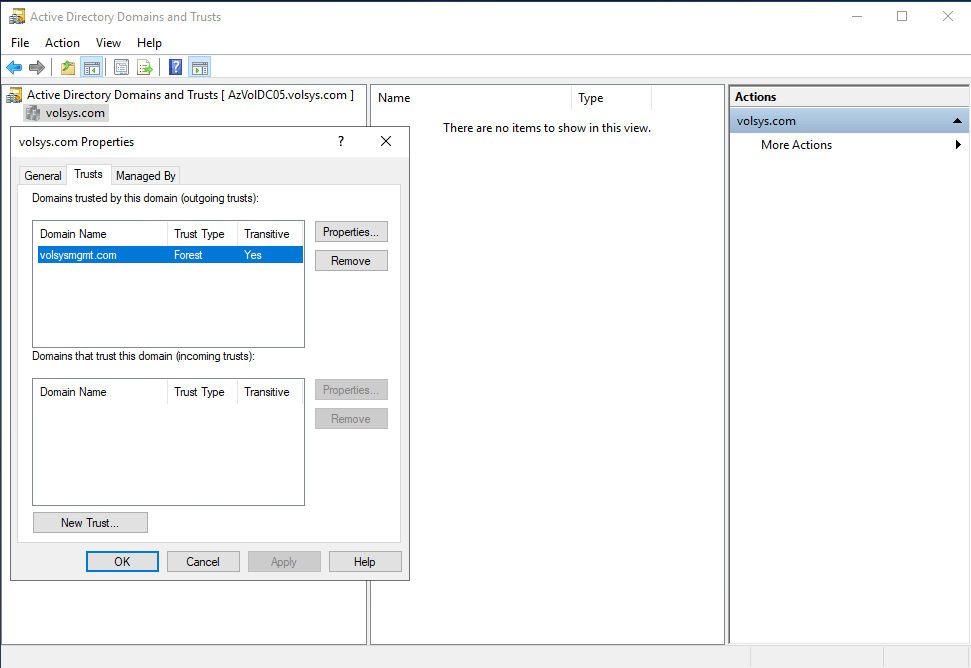

Sonrasında trust sekmesine baktığımızda Outgoing Trust olarak “volsysmgmt.com” domainin eklendiğini görüyoruz.

Tüm bu işlemleri gerçekleştirdikten sonra management DC (volsysmgmt.com) makinamıza geçiyoruz.

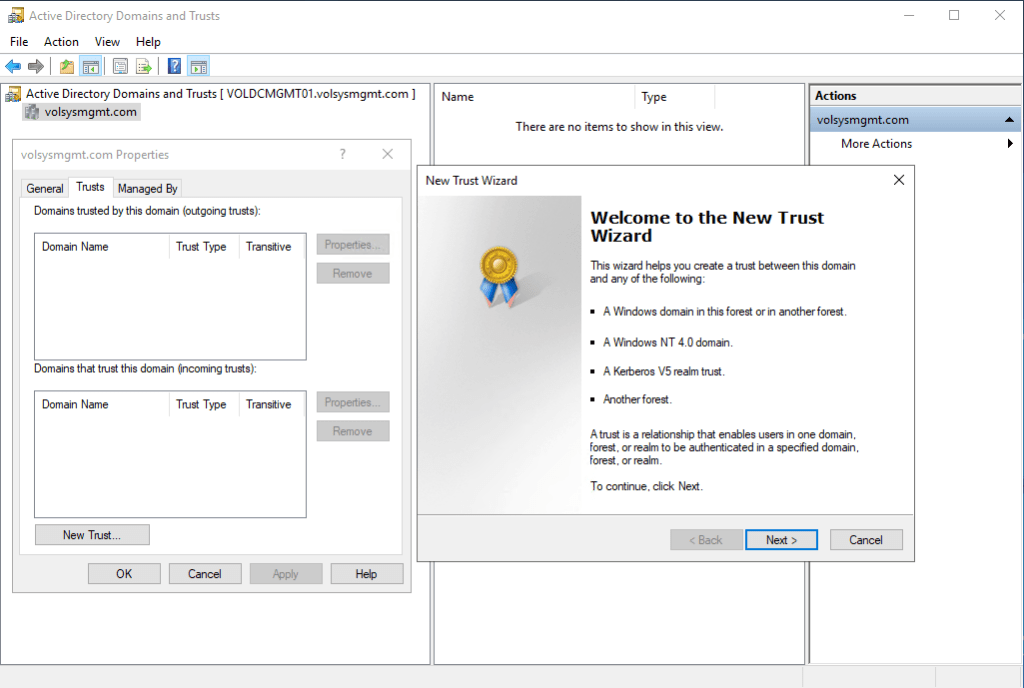

Management makinasından yapılacak trust işlemleri;

Burada aynı şekilde AD Domains and Trust ekranını açarak, Properties ekranından Trust sekmesinden New Trust diyerek işlemimize başlıyoruz.

Gelen ekrana Admin Foresta eklemek istediğimiz domainin bilgilerini yazarak devam ediyoruz.

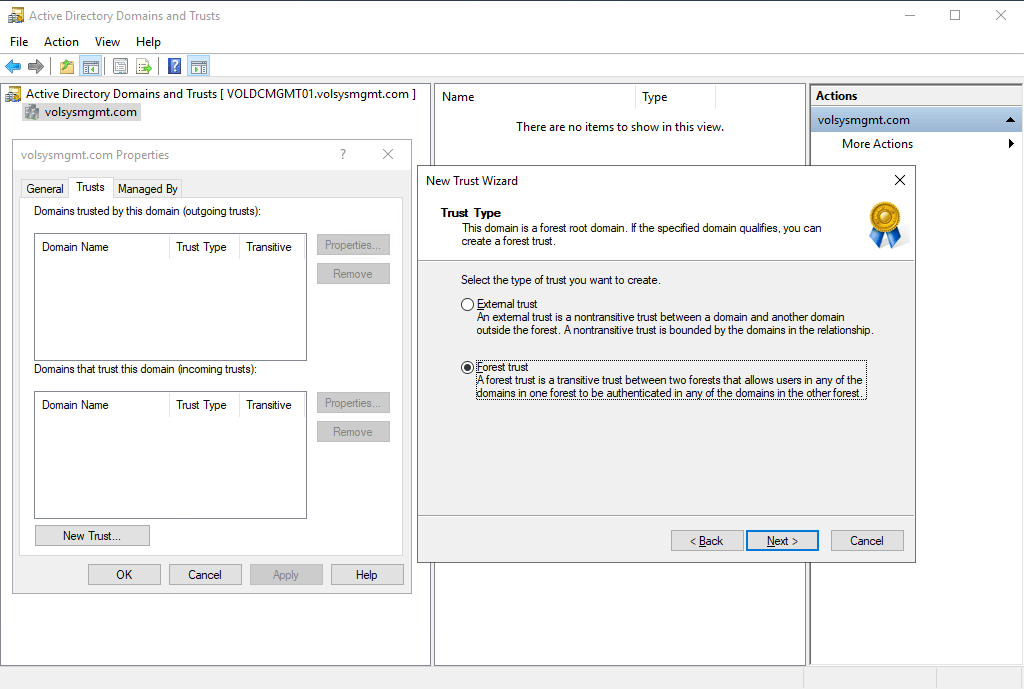

Sonrasında gelen ekranda Forest Trust seçeneğini seçerek devam ediyoruz.

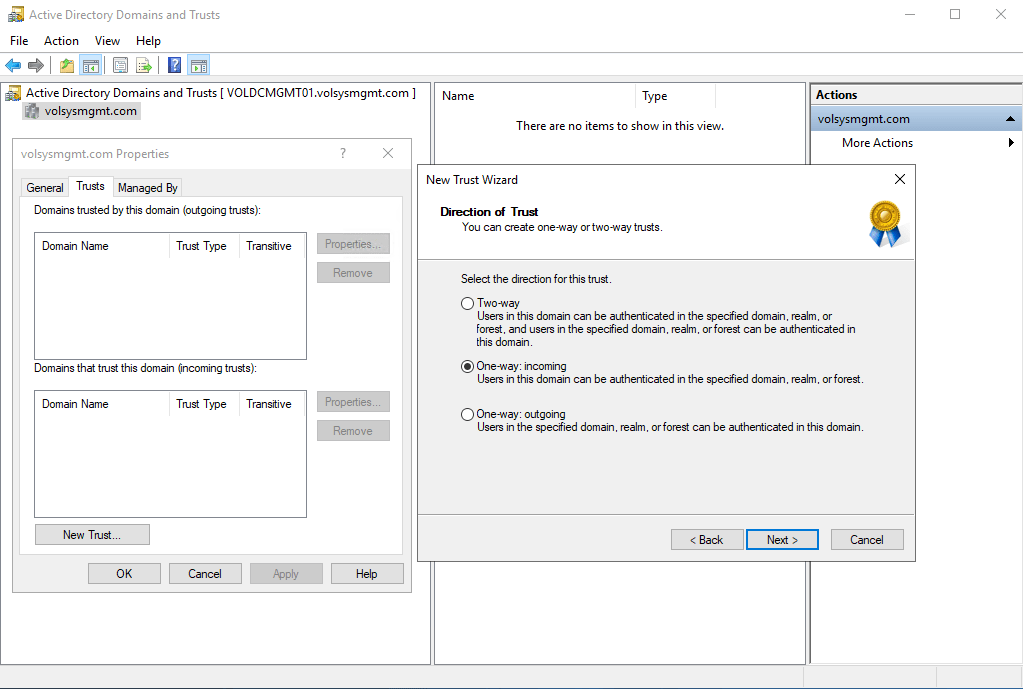

Sonrasında bu kez management sunucusu üzerine domainimizi bağlayacağımız için One-Way:İncoming seçeneğini seçerek devam ediyoruz.

Sonrasında This Domain Only seçeneği seçiliyken devam ediyoruz.

Sonrasında karşımıza gelen ekranda bizden, forest işlemini kurarken belirlemiş olduğumuz parolayı girerek, işlemimize devam ediyoruz.

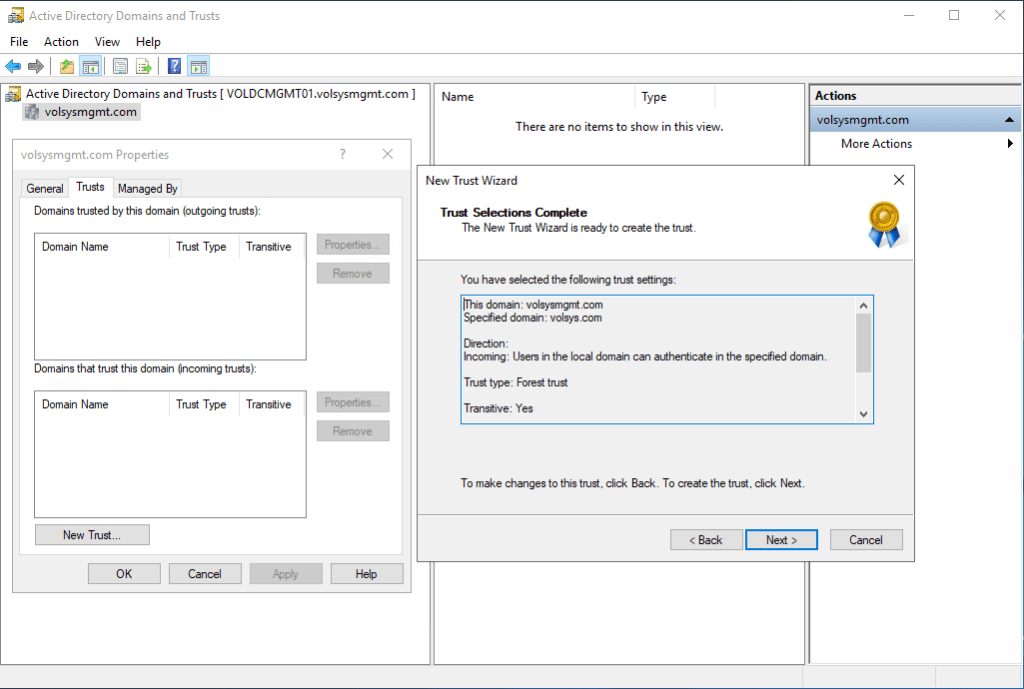

Sonrasında gelen bilgilendirme ekranlarını Next ile geçiyoruz.

Sonrasında karşımıza gelen ekrandan Yes, Confirm The İncoming Trust seçeneğini seçerek, Admin Foresta bağlayacağımız domainde yetkili bir user parola girerek devam ediyoruz.

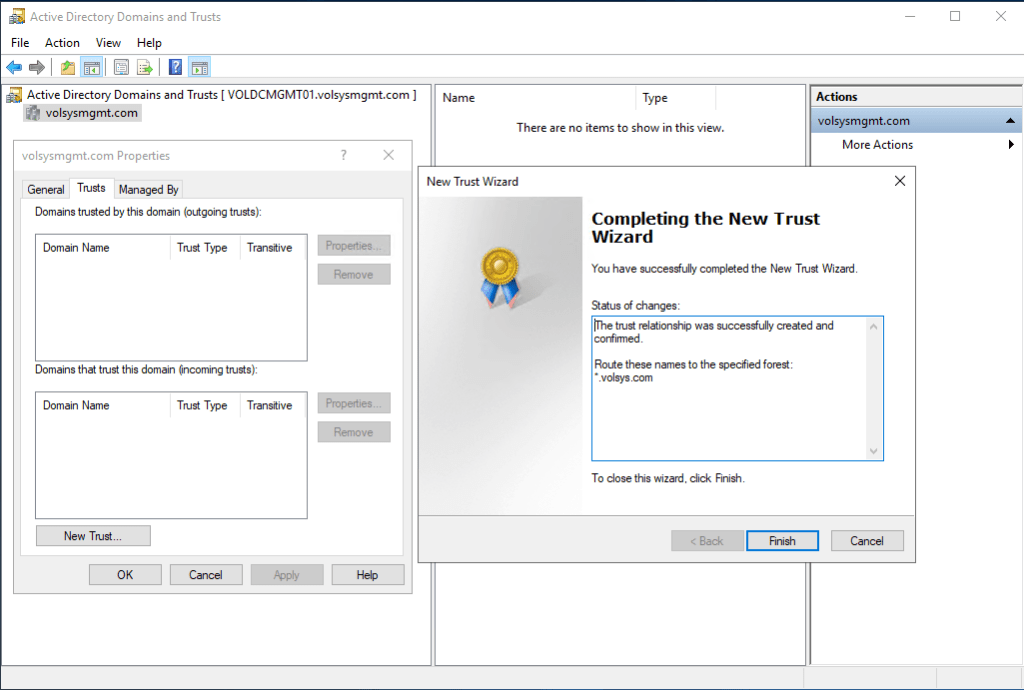

Sonrasında Finish tuşuna basarak, işlemimizi tamamlıyoruz.

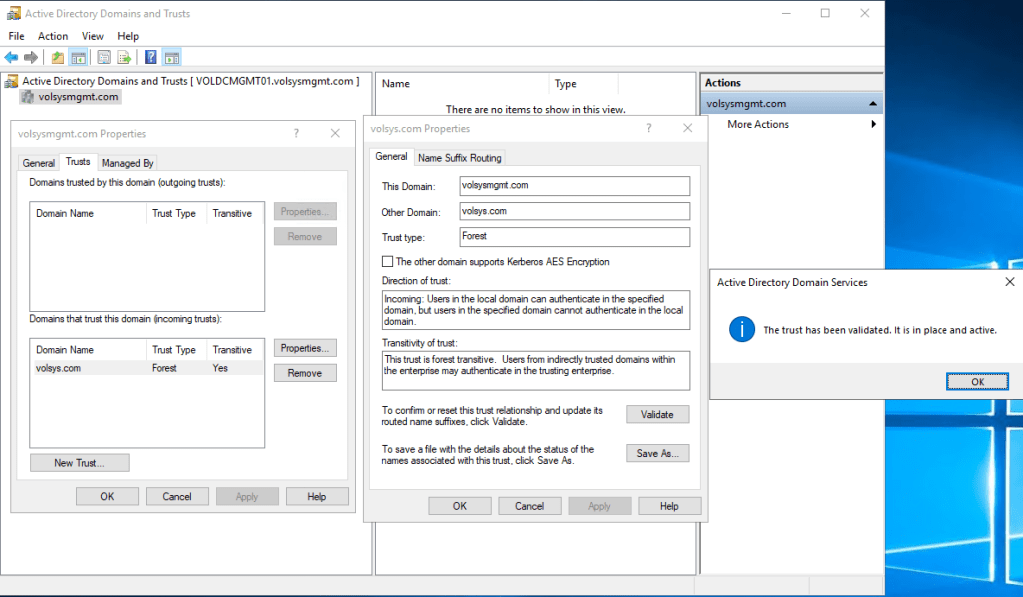

Sonrasında trust sekmesi üzerinden İncoming Trusts üzerine ilgili domainin “volsys.com” eklendiğini görebiliriz.

Eğer bağlantı testlerini yapmak istersek eklemiş olduğumuz trustın üzerine gelerek, Properties dedikten sonra Validate butonuna tıklayarak, gerekli testleri yapabiliriz.

Trust bağlantı işlemlerinin başarılı bir şekilde yapılandırıldığını test etmiş olduk. Sonrasında karşımıza gelen ekrana Yes diyerek, test ekranımızı kapatıyoruz.

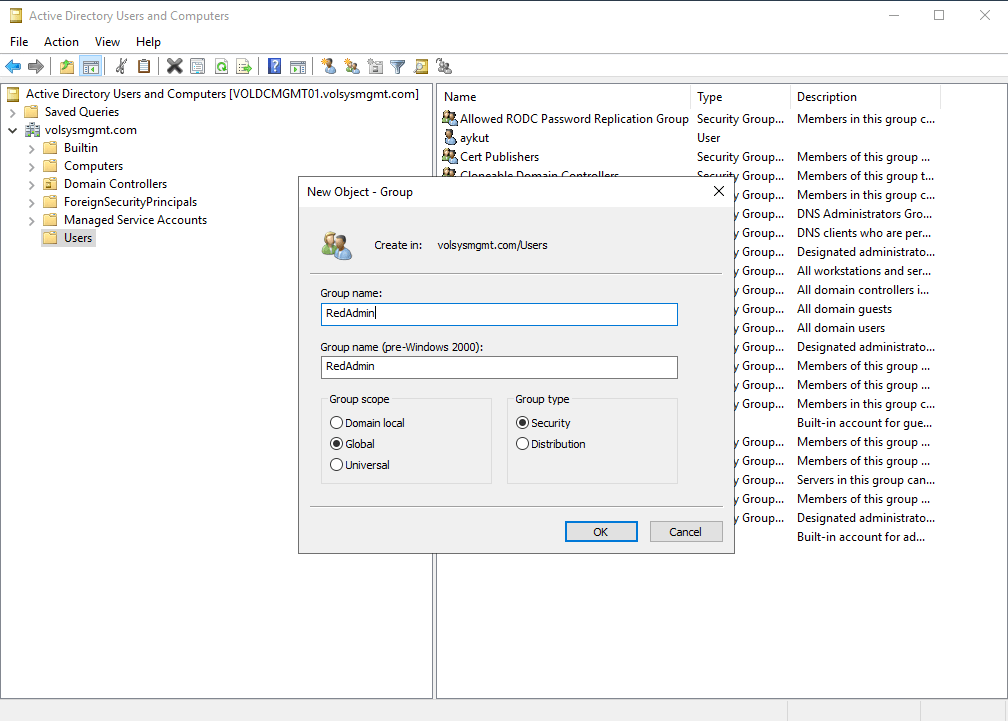

Tüm bu işlemlerden sonra “volsysmgmt.com” domaine bağlanarak, AD User And Computer ekranı üzerinden RedAdmin grubunu oluşturuyoruz.

Sonrasında bu RedAdmin grubuna Admin forest üzerinden yöneteceğimiz domainler için kullanacağımız yetkili hesapları ekliyoruz.

Tüm bu işlemlerden sonra Admin Foreste eklemiş olduğumuz domaine bağlanarak, AD User And Computer ekranı üzerinden Administrators grubuna gelerek, members alanına, locations kısmından “volsysmgmt.com“u seçerek, yetkili user parolayı girerek RedAdmin grubunu ekliyoruz.

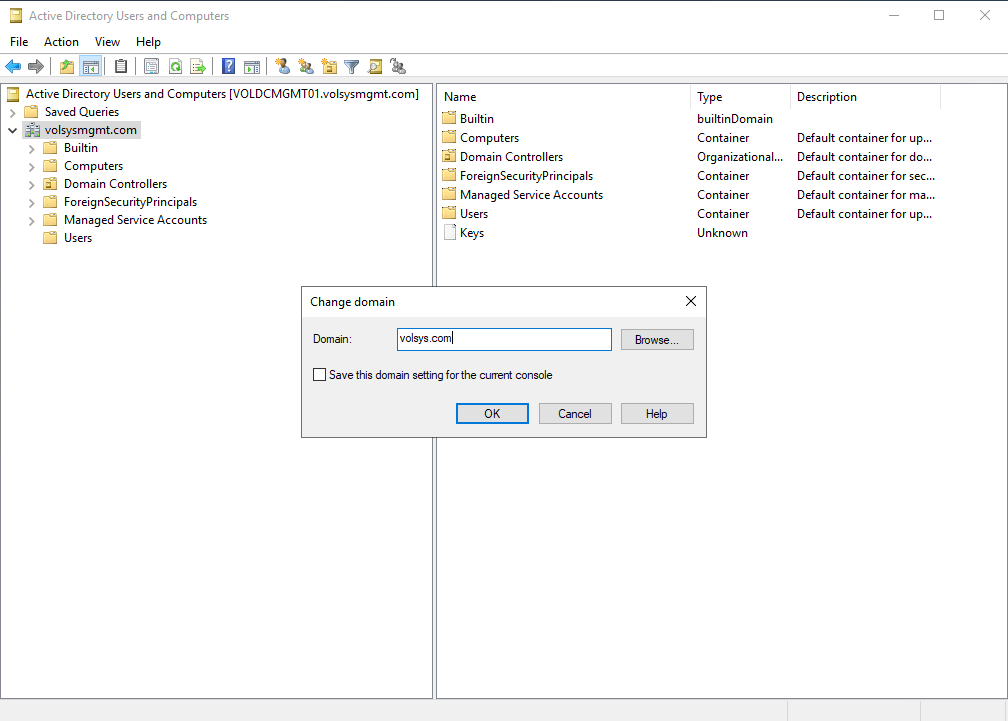

Sonrasında management domainin üzerinde AD User And Computer’i açtıktan sonra domainin üzerine gelerek, Admin Foresta dahil tüm domainlerde Change Domain seçerek, ilgili domainin adını yazdıktan sonra bağlanıp yönetebiliriz.

Şuanda management için kurmuş olduğumuz Domain Controller sunucusu üzerinden, “volsys.com” domainine bağlanarak, Users and Computers ekranı üzerinde tüm yönetimsel işlemleri daha güvenli bir şekilde gerçekleştirebiliriz.

AŞAMA 3 – Admin Forest Korumasını Genişletme ve Öneriler

1.PAW (High Secure Workstation) kullanınız.

***PAW yapılandırmasıyla ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makaleler üzerinden ulaşabilirsiniz.

https://volkandemirci.org/2020/04/09/privileged-access-workstations-kurulumu-ve-yapilandirilmasi-1/

https://volkandemirci.org/2020/04/09/privileged-access-workstations-kurulumu-ve-yapilandirilmasi-2/

2.Anti Virüs + EDR + Malware Detection kullanınız.

3.Aduit Log’ların doğru konfigüre edildiğinden ve aktif olduğundan emin olunuz.

***Audit logların yapılandırmasıyla ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makaleler üzerinden ulaşabilirsiniz.

https://volkandemirci.org/2020/04/05/active-directory-audit-policy-acma-ve-duzenleme/

4.Gerekli security ve domain hardening çalışmalarının yapıldığından ve yapınıza uygun olarak konfigüre edildiğinden emin olunuz.

***Security ve domain hardening yapılandırmasıyla ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makaleler üzerinden ulaşabilirsiniz.

https://volkandemirci.org/2020/04/05/microsoft-security-baseline-yapisinin-uygulanmasi/

https://volkandemirci.org/2019/10/20/domain-controller-security-hardening-level-1/

5.WSUS (Windows Server Update Services) kurarak, yapılandırınız.

***WSUS Server’in kurulması, yapılandırılması ve update dağıtımı ile ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makalelerden ulaşabilirsiniz.

https://volkandemirci.org/2020/04/08/wsus-windows-server-update-services-update-dagitimi/

6.ATA yada Azure ATP kullanınız.

***ATA Server’in kurulması, yapılandırılması ile ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makalelerden ulaşabilirsiniz.