NTLM temel Microsoft kimlik doğrulama protokollerinden birisidir. Windows NT’den beri uzun süredir kullanılmaktadır. Microsoft, Windows 2000’de daha güvenli olan Kerberos kimlik doğrulama protokolü uygulamasına rağmen, bir çok yapıda NTLM v1 ve NTLM v2 protokolleri kimlik doğrulama için hala yaygın olarak kullanılıyor.

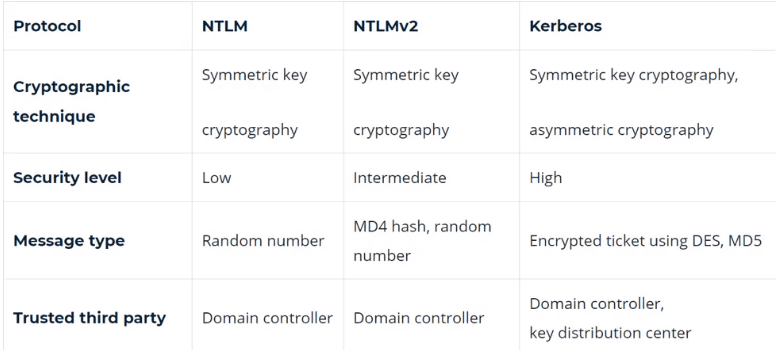

NTLM v2, hem kimlik doğrulama hem de oturum güvenliği mekanizmaları açısından NTLM v1’e kıyasla daha güvenlidir. Aşağıda tablo halinde kıyaslamasını bulabilirsiniz.

Yapımızda her zaman öncelikli hedefimiz Kerberos kimlik doğrulama protokolünü kullanmak olmalıdır. Ancak uygulama bağımlılıkları ve diğer sebeplerden dolayı NTLM v1 ve NTLM v2 kimlik doğrulama protokollerini de kullanmaya devam etmek zorunda kalabiliriz. Yapımızda eski NTLM v1 protokolünü kullanarak kimlik doğrulaması yapanları tespit etmek, NTLM v1 protokolünü kapatabilmek için bizlere yol haritası çıkaracaktır.

NTLM v1 kullanmanın oluşturmuş olduğu riskler;

- Zayıf şifreleme kullanılması, şifreleme için AES, SHA-256 gibi güçlü teknikler kullanılmaz.

- Farklı araçlar (mimikatz gibi) kullanılarak LSA servisine ulaşılabilir.

- Bir sunucu ile bir istemci arasında data interception saldırılarına ve ağ kaynaklarına yetkisiz erişime neden olan karşılıklı kimlik doğrulaması bulunmaz. Responder gibi bazı araçlar ağ üzerinden gönderilen NTLM verilerini alabilir ve bunları ağ kaynaklarına erişmek için kullanabilir.

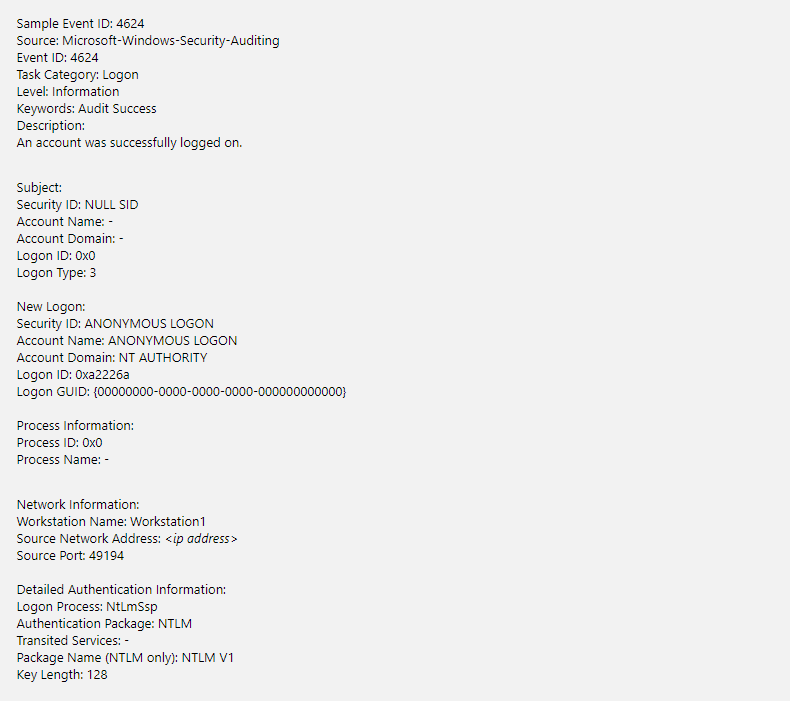

Security Auditler içerisinden NTLM v1 kullanımını tespit etmek için aşağıdaki komut kullanılır.

Get-WinEvent -FilterHashtable @{logname=’Security’ ; ID=4624} | where {$_.message -match “ntlm v1” } | where {$_.message -match “49194” }| fl > C:\Volsys\NTLMv1.txt

Dosya yolunu kendi yapınıza uygun olarak güncelleyebilirsiniz.

Yukarıdaki komut çalıştırıldığında bizlere C:\volsys\ altında oluşturacağı dosya içerisinde, aşağıdakine benzer logları gösterecektir. Bu çıktı üzerinden NTLM v1 kimlik doğrulama protokolünü kullananları tespit edebiliriz.