Eski adı Azure ATP

Advanced Threat Analytics’in (ATA) Azure versiyonu,

Azure da Microsoft Defender for Identity aktif hale getirilir.

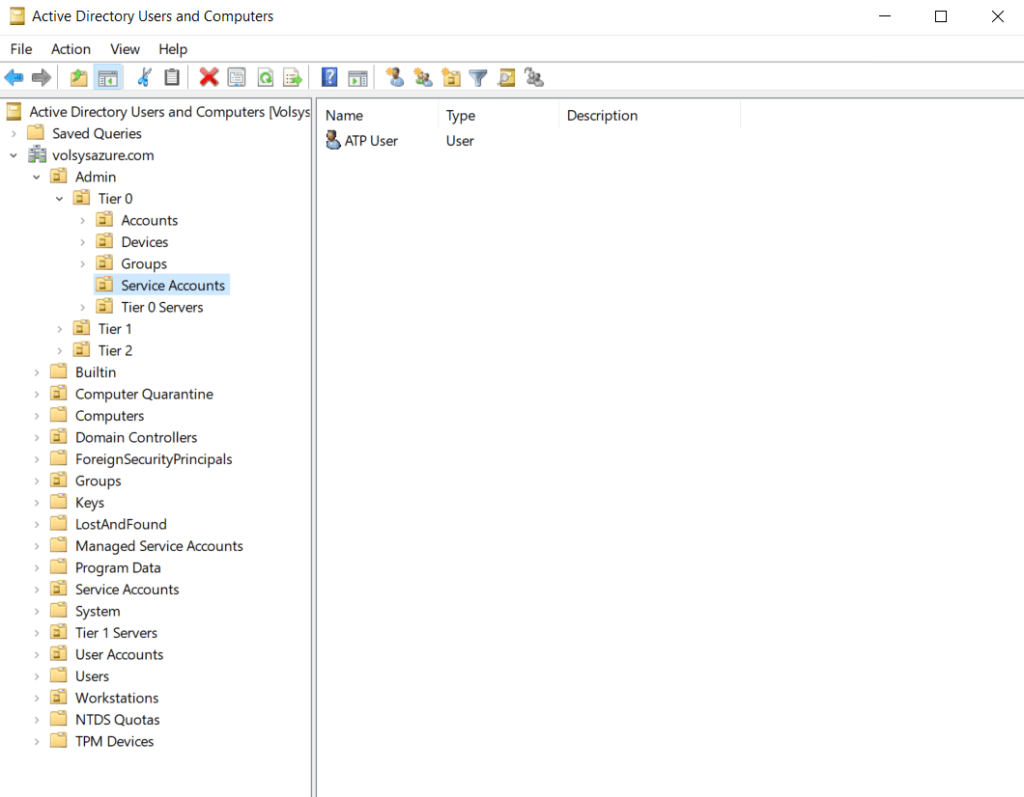

Ardından username ve password girilerek Active Directory Forest ile iletişimi sağlanacaktır. O nedenle Active Directory’de sadece domain user haklarına sahip, ATP için bir user oluşturulur.

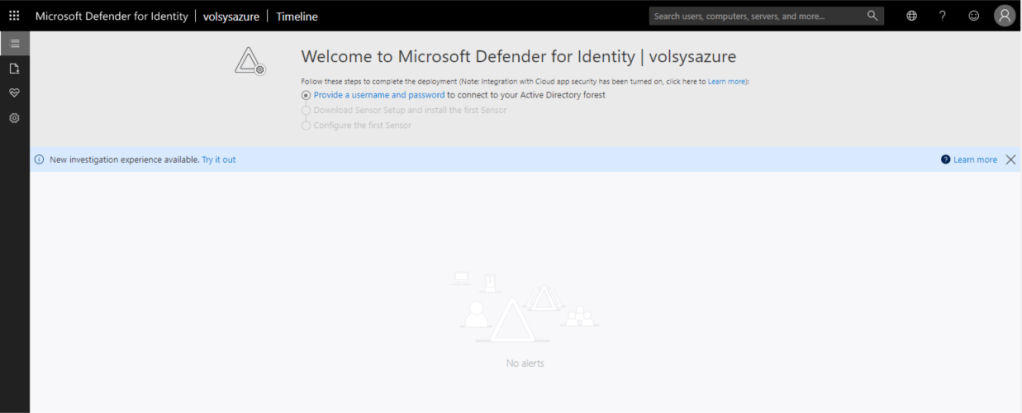

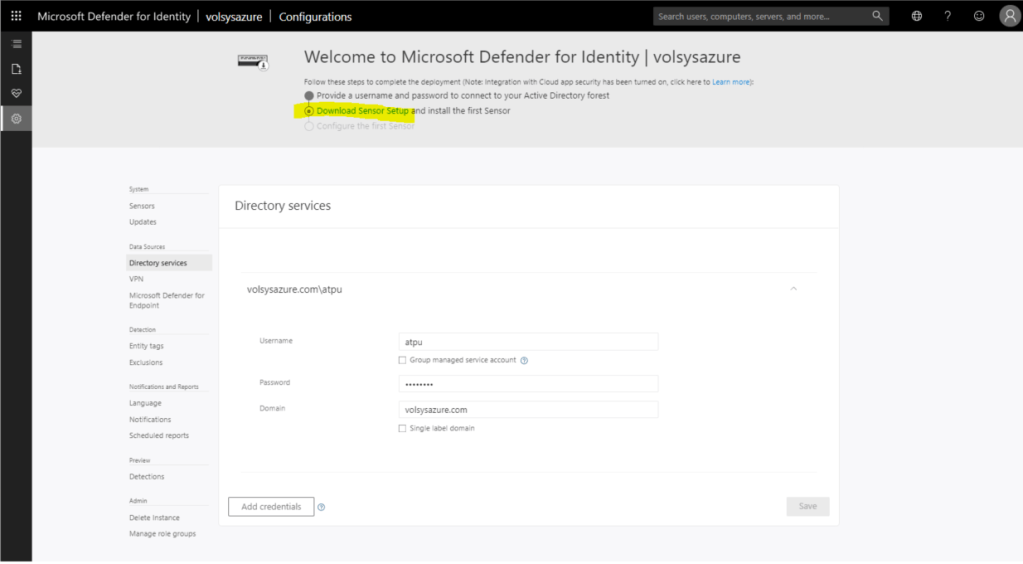

Microsoft Defender for Identity’I ilk açtığımda aşağıdaki ekran gelecektir. Active Directory’de oluşturduğum kullanıcının tanımını yapıyorum.

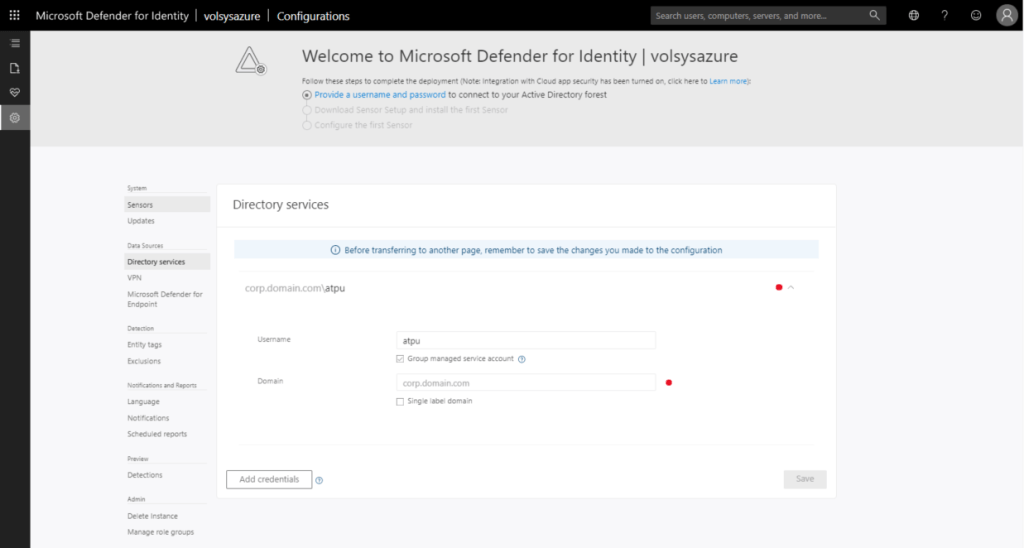

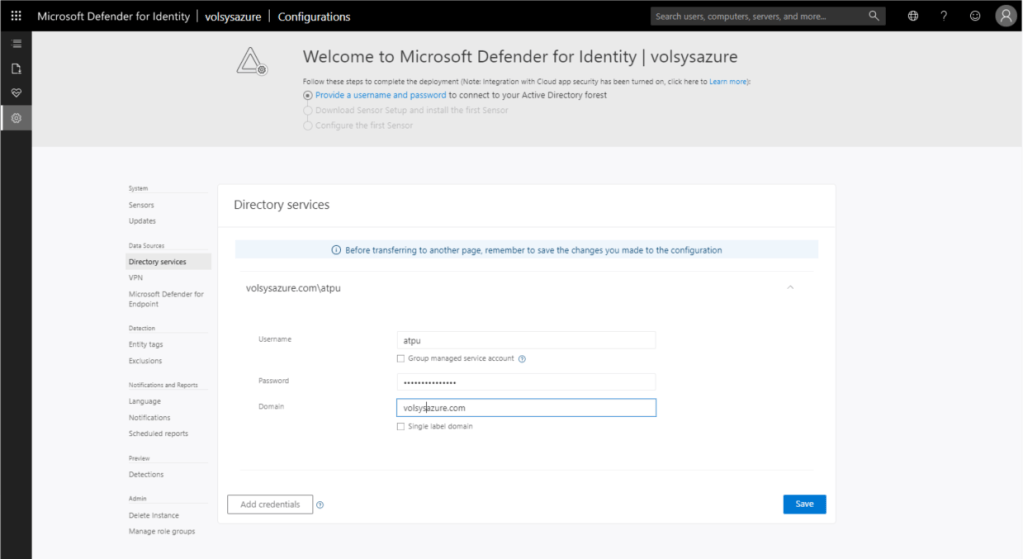

Provide a username and password’e tıklıyorum ve aşağıdaki ekran geliyor.

Gerekli bilgileri yazdıktan sonra “SAVE”e tıklayarak, kaydedilmesini sağlıyorum.

Not: Group managed service account kullanılmasını kesinlikle tavsiye ediyorum. Eğer GMSA kullanılırsa bu servis account’un parolası DC tarafından değiştirilecek ve admin’ler taradından bilinmeyecektir.

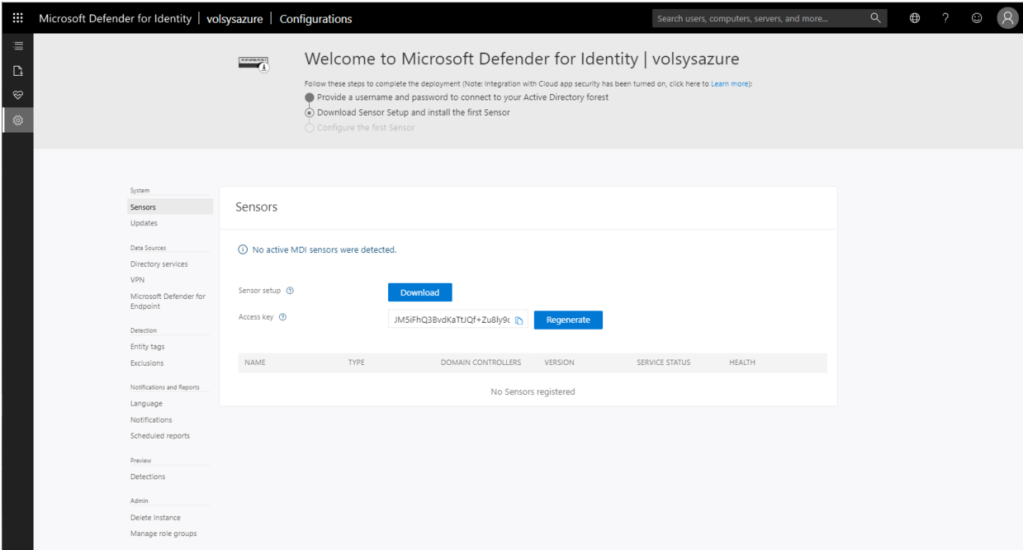

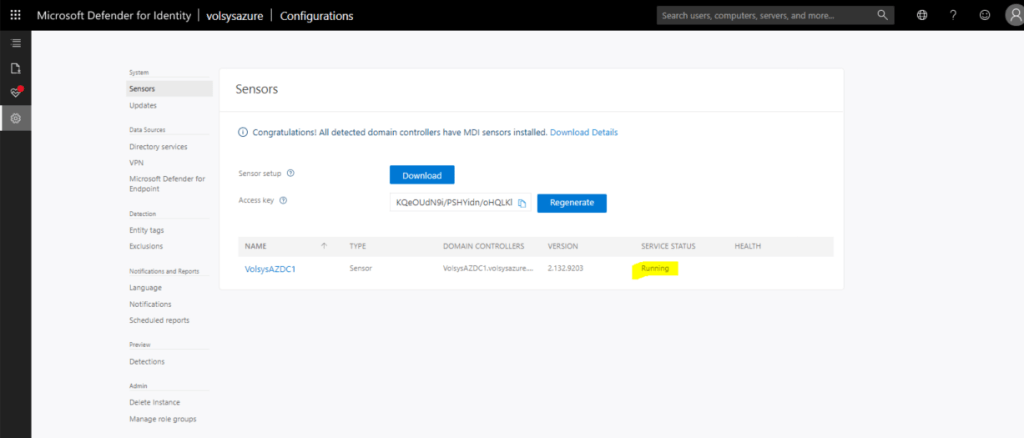

Ardından “Download Sensor Setup’ı seçerek, sensor kurulum dosyasını download ediyorum.

Access Key üretildi ve Download ile setup dosyasını indiriyorum.

Toplam 78.4 MB olan dosya download ediliyor.

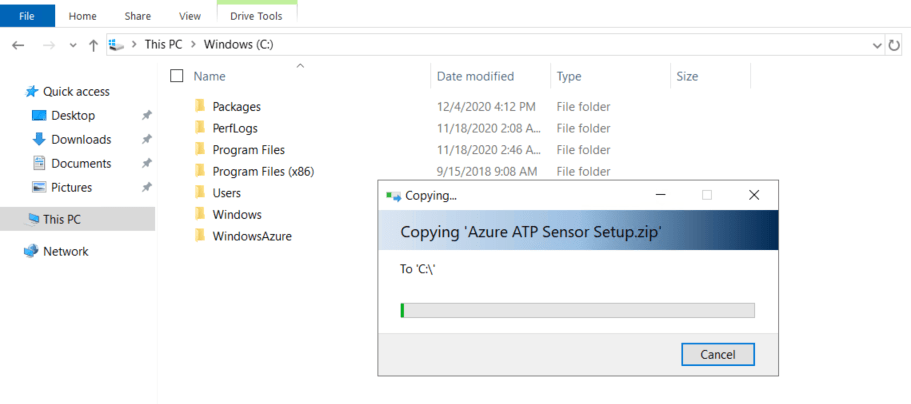

Download ettiğim Sensor Setup dosyamı Active Directory Domain Controller’ıma kopyalıyorum.

Kopyalama işlemi tamamlandıktan sonra kuruluma başlıyorum.

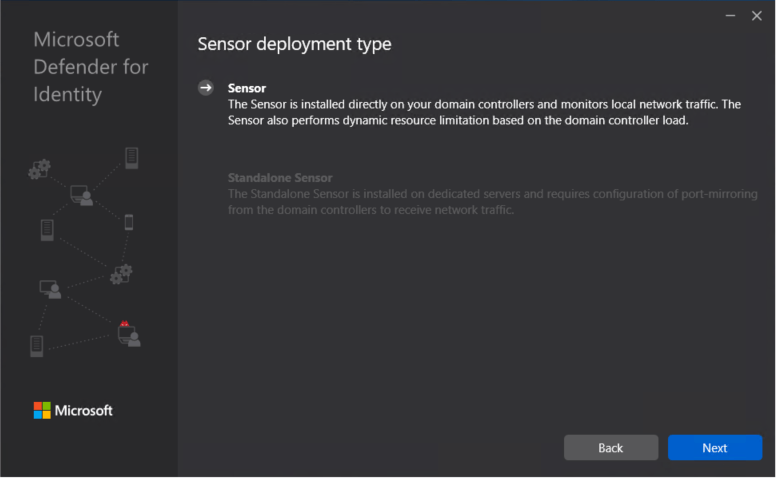

Next ile devam ediyorum.

Next ile devam ediyorum.

Access key’imi kopyalıyorum ve Install ile devam ediyorum.

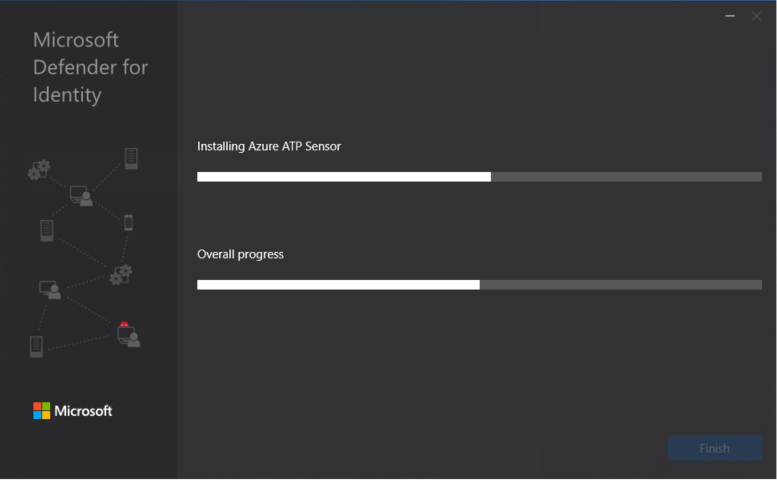

Sensor kurulumu devam ediyor.

Finish’e tıklayarak kurulumu tamamlıyorum.

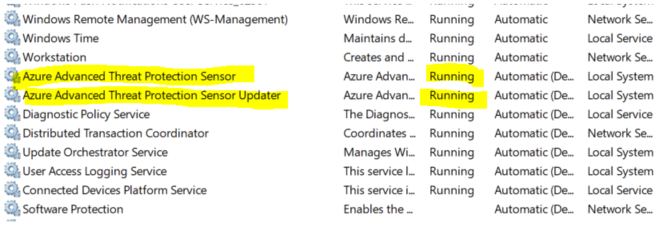

ATP’nin servis’lerinin çalıştığını kontrol ediyorum.

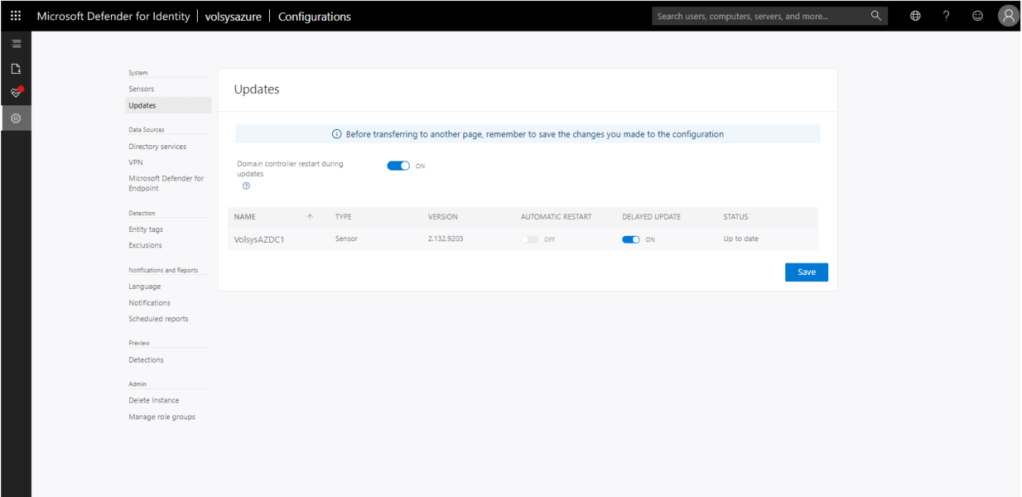

Updates bölümünden “Domain controller restart during updates” On ve “Delay Update” On konumuna getiriyorum. Save ile kaydediyorum.

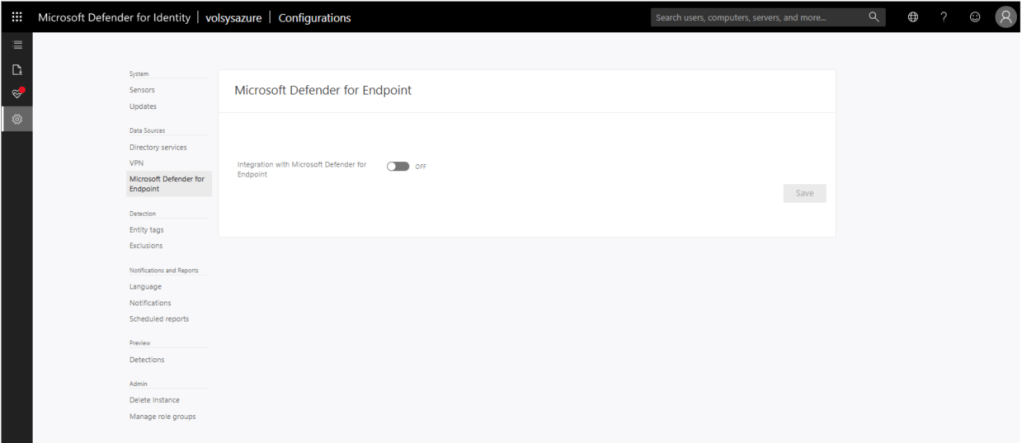

Eğer Microsoft Defender for Endpoint kullanıyorsanız, bu bölümde bu iki uygulamayı senkronize olacak şekilde aktif hale geitrmek için, “Integration with Microsoft Defender for Endpoint” ON konumuna getirilir.

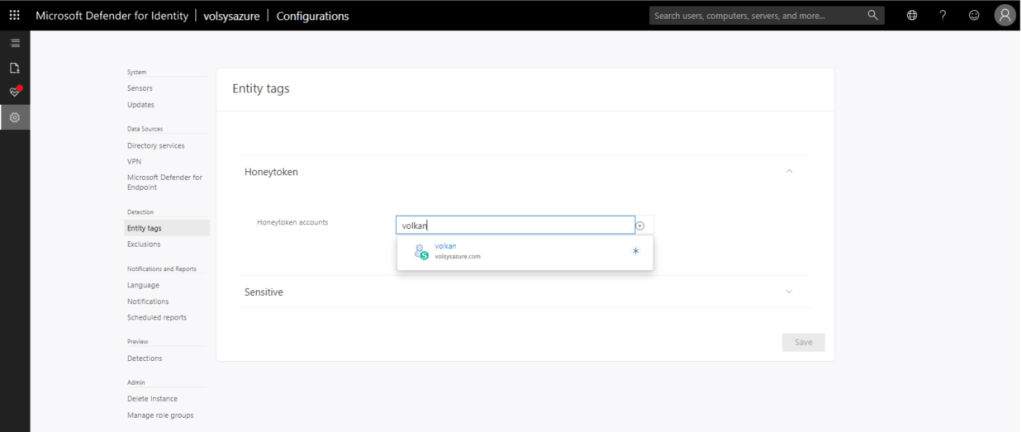

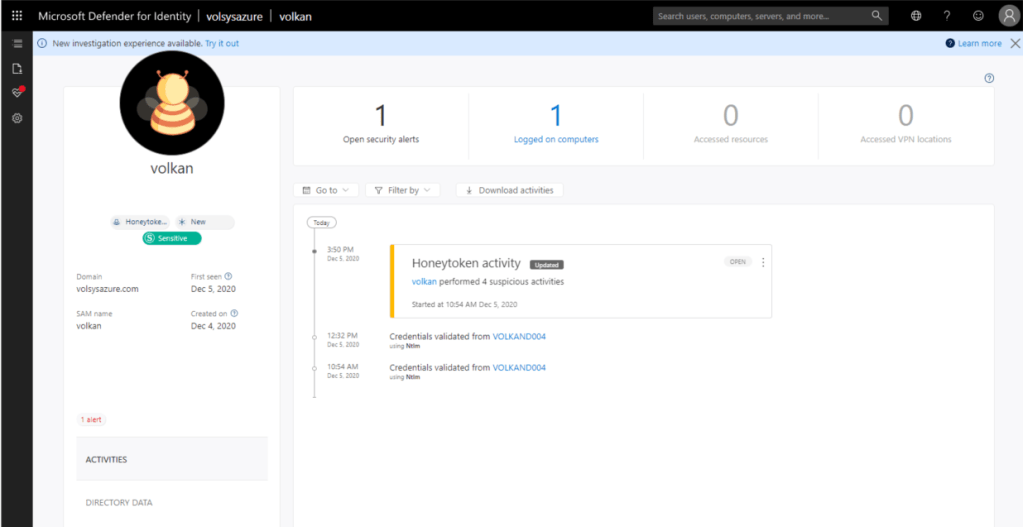

Honeytoken için gerekli kullanıcılarımı ekliyorum.

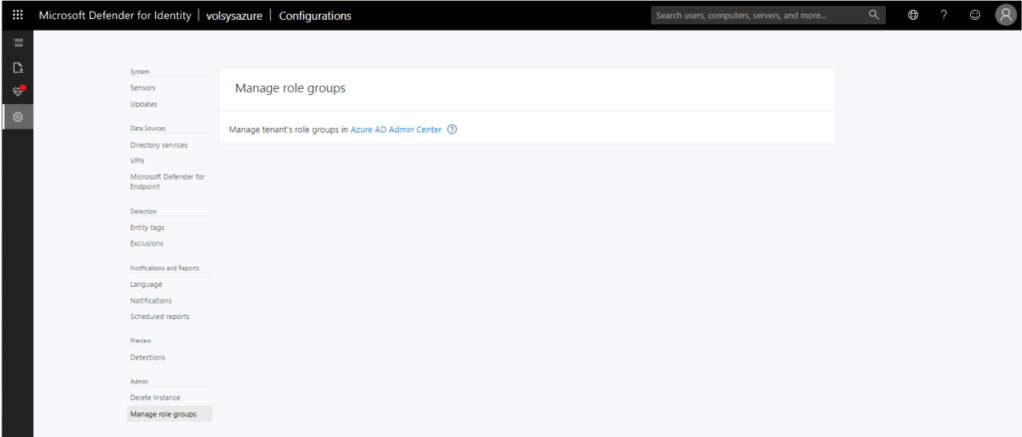

Role Delegasyonu yapmak için, “Manage Role Groups” Azure AD Admin Center’a gidilir. Administrators, Users ve Viewers rolleri ilgili kullanılar için tanımlanır.

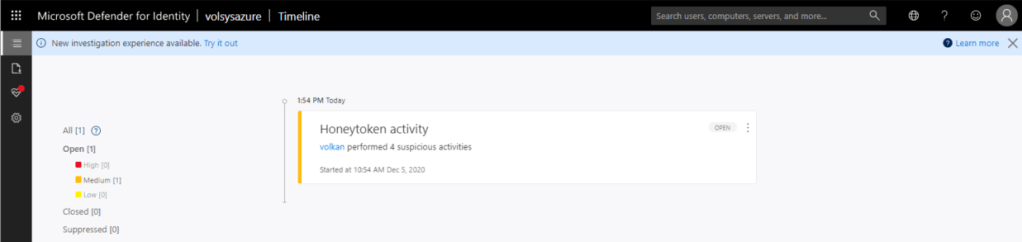

Microsoft Defender for Identity’nin çalıştığını kontrol etmek amacıyla aşağıdaki atak simulasyonunu yapıyorum.

Honey token aktivitesi ile ilgili log’lar gelmeye başladı.

https://docs.microsoft.com/tr-tr/defender-for-identity/suspicious-activity-guide?tabs=external