Active Directory domain’de ayrıcalıklı hesapların çalınma riskini minimize etmek için bu yetkili hesapların kullanımını izole etmek amacıyla kullanılır.

PAM Kullanmak aşağıdaki atakların etkisini azaltmaya yardımcı olur.

- Privilege escalation (yetki yükseltme)

- Pass to Hash

- Pass to Ticket

- Kerberos Compromise

- Phishing Attack

Kurulum Gereksinimi: Minimum Forest Functional Level Windows Server 2016

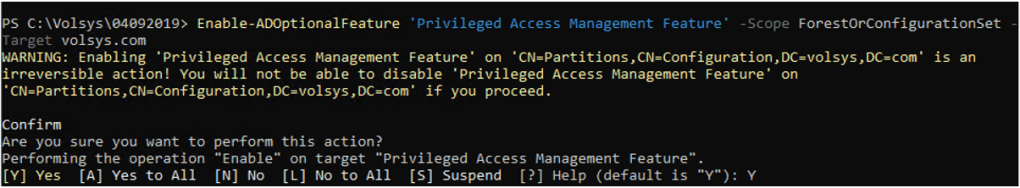

Privileged Access Management Feature’i enable edilmelidir.

Enable-ADOptionalFeature ‘Privileged Access Management Feature’ -Scope ForestOrConfigurationSet -Target volsys.com

Y – A ile kurulum yapılır.

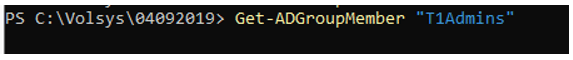

Get-ADGroupMember “T1Admins”

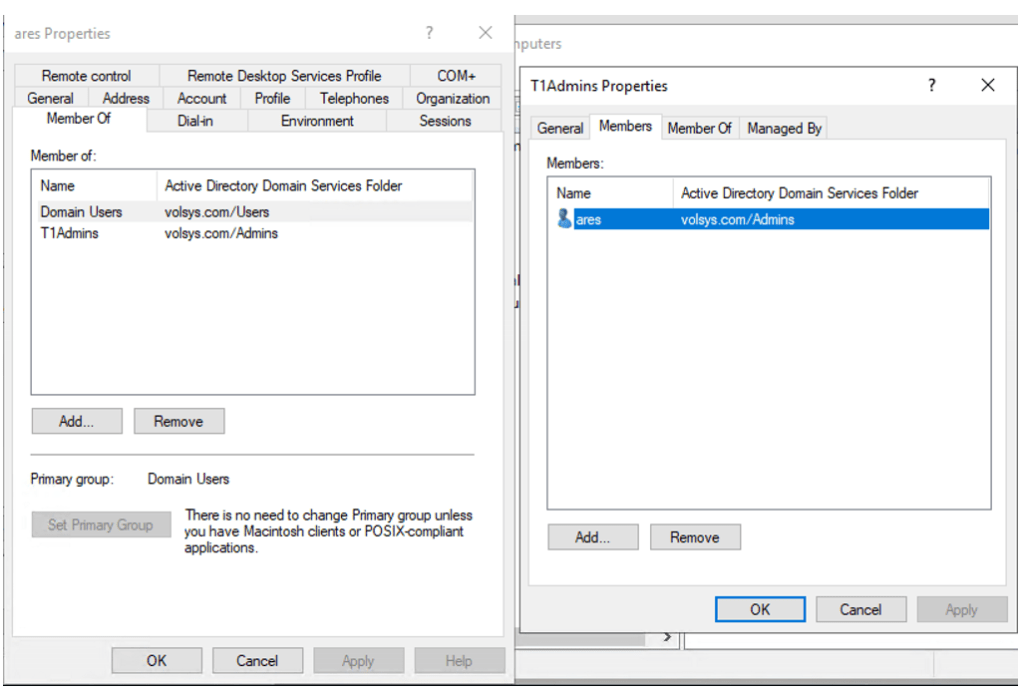

NOT: Varolan “T1Admins” grubunun üyeleri kontrol edilir. Bu grup daha önce oluşturulmuş ve tüm serverların local administrators grubunda bulunmaktadır.

Bu komut ile T1Admins grubunun boş olduğunu kontrol edilyorum.

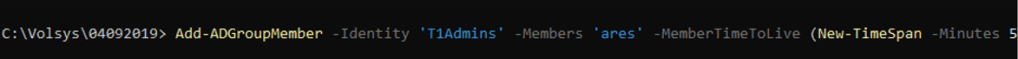

Add-ADGroupMember -Identity ‘T1Admins’ -Members ‘ARES’ -MemberTimeToLive (New-TimeSpan -Minutes 15)

NOT: T1Admins grubuna ARES user’ını 15 dakika süreyle ekliyorum.

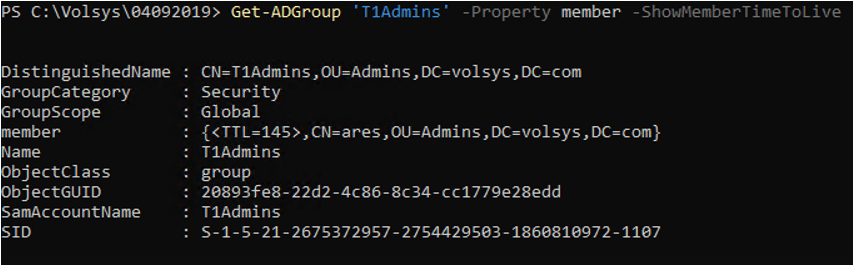

Get-ADGroup ‘T1Admins’ -Property member -ShowMemberTimeToLive

T1Admins grubunun memeber’larını yukarıdaki komut ile kontrol edilyorum.

Ares kullanıcısının T1Admins grubunun üyesi olduğunu görüyorum.

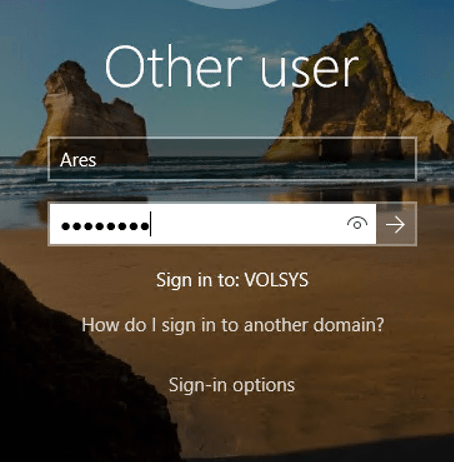

Ares kullanıcısı ile T1Admins grubunun yetkili olduğu bir sunucu da oturum açıyorum.

Klist komutu ile ARES’in Kerberos’tan aldığı ticket’ın süresini görüyorum.

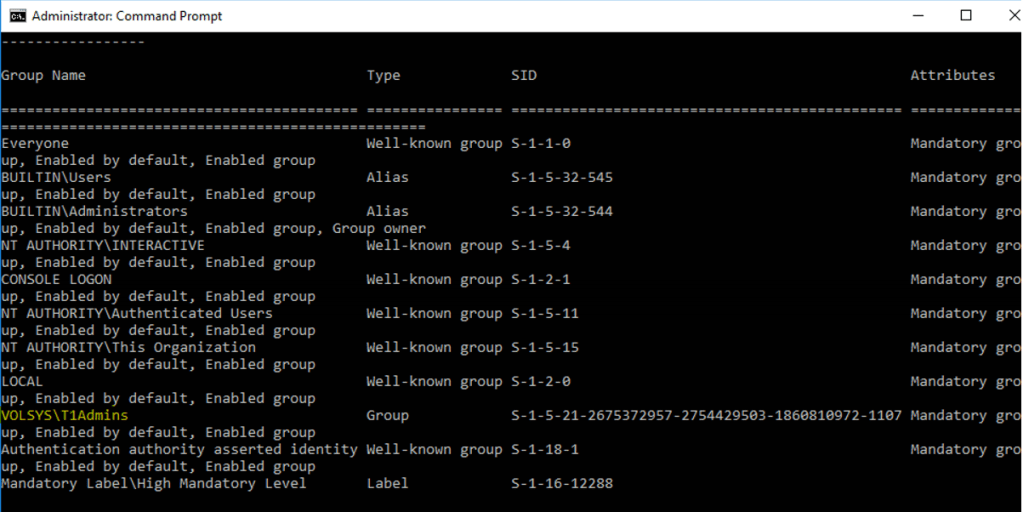

Whoami /all komutu ile de ARES’in member olduğu grupları görüntülüyorum.