Aşama 1 için gerekli olan tüm işlemleri tamamlayarak, Aşama 2’ye geçmiş bulunmaktayız. Bu aşamada PAW kurulumu ve yapılandırılmasına değineceğiz.

AŞAMA 2: PAW MAKİNESİNİN KURULUMU VE YAPILANDIRILMASI

1.Daha önce edindiğiniz temiz kaynak olan yazılımını (lisanslı) kullanarak PAW olarak yapılandıracağınız makinaya Windows 10 Enterprise yükleyin. (Enterprise lisansınız yok ise Pro’da kullanabilirsiniz.)

***Yazılım İnternet’ten alınır ve iki bağımsız kopya indirilip karşılaştırılarak doğrulanır.

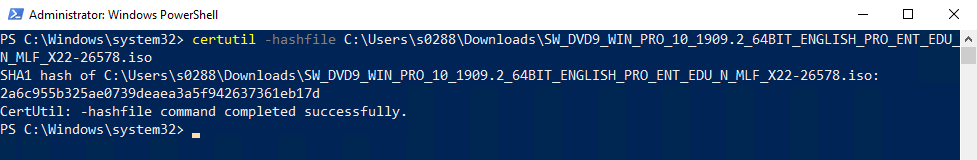

Güvenlik ilişkisi olmayan (aynı etki alanında değil ve aynı araçlarla yönetilmeyen) iki ana bilgisayara, tercihen ayrı Internet bağlantılarından indirin. İndirilen dosyaları certutil gibi bir yardımcı program kullanarak karşılaştırın: certutil -hashfile <filename> kullanarak sistemi oluşturun.

Aşağıda görüldüğü üzere iki bağımsız kopyayı, iki farklı bilgisayara indirerek, sonrasında hash karşılaştırması yaptım. Kontrol edildiğinde iki hash’inde aynı olduğu görünmektedir, bu yazılım ile PAW kurulumunu gerçekleştirebilirim.

2.Başka bir yazılım (yönetim araçları, aracılar vb.) yüklemeden önce tüm kritik ve önemli Windows Güncellemelerini uygulayın. (Sonrasında opsiyonel olarak yönetim araçları, aracılar vb. kurabilirsiniz.)

3.Local Admin hesabı için benzersiz karmaşık bir şifre belirleyin. Yapınızdaki başka herhangi bir hesap için kullanılmış bir parolayı kullanmayın.

4.PAW makinesini networke bağlayarak IP’sini tanımlayın. PAW’ın en az bir Domain Controller’a (DC) bağlanabildiğinden emin olun.

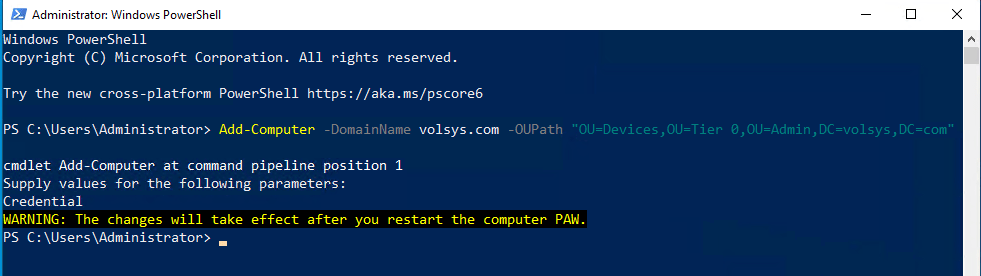

5.PAW Maintenance grubunun üyesi olan bir hesap kullanarak, yeni oluşturulan PAW’dan aşağıdaki PowerShell komutunu çalıştırın. Bu komut PAW makinasını domaine dahil edecek ve computer objesini ilgili OU üzerinde oluşturacaktır. PAW makinesi üzerinde Admin modda bir powershell açarak, aşağıdaki komutu çalıştırıyorum.

***İlgili komutu kendi yapınıza göre düzenledikten sonra, işlem yapmanız gerekmektedir.

Add-Computer -DomainName volsys.com -OUPath “OU=Devices,OU=Tier 0,OU=Admin,DC=volsys,DC=com”

Komutu çalıştırdığımda PAW makinesini domaine dahil etmek için benden yetkili bir hesap istemektedir. Daha önce bu işlem için, “PAW Maintenance” grubuna eklemiş olduğum hesabı kullanarak bu işlemi gerçekleştiriyorum.

İşlem tamamlandı, PAW makinesi domaine dahil edildiği için, benden makinayı restart etmemi istiyor, makinayı restart ediyorum.

Restart işleminden sonra makine domaine dahil edilmiş olacağı için, makinaya login olacak hesabının “PAW Users” grubuna üye olması gerekmektedir. Daha önce PAW Users grubuna eklediğim kullanıcı ile makineye giriş yapıyorum.

6.PAW makinesi domaine dahil edildiği için, daha önce oluşturmuş olduğum Group policy’leri alıp uygulamasını zorlamak için admin modda bir powershell açarak aşağıdaki komutu çalıştırarak, sonrasında makineyi restart ediyorum.

Gpupdate /force /sync

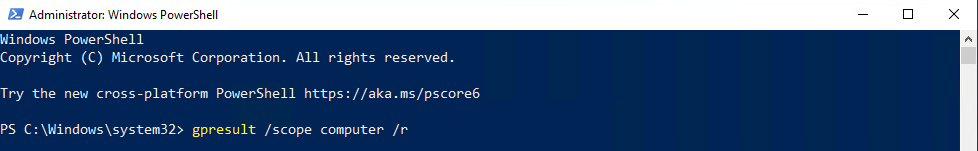

7.Aşağıdaki adımları kullanarak tüm uygun ayarların ve sıkılaştırmaların makine tarafından alındığını ve uygulandığını kontrol edim. Daha önce PAW makinamızın bulunduğu (Admin/Tier 0/Devices) OU’suna uyguladığımız PAW Configuration – Computer politikasını aldığını teyit ediyoruz.

Admin modda bir powershell açarak ve aşağıdaki komutu çalıştırıyoruz:

Gpresult /scope computer /r

Aşağıda görüldüğü üzere PAW Configuration – Computer politikasının makinaya uygulanmış olduğunu teyit ediyoruz.

Aşağıdaki adımları kullanarak ek kullanıcı hesaplarının PAW’daki Administrators grubunda olmadığını kontrol edin: Run (çalıştır)’a gelerek lusrmgr.msc yazıp, Edit Local Users and Groups ekranına giriş yapıyoruz. Burada Groups altındaki Administrators grubunda sadece Local Administrator hesabı ve PAW Maintenance (pawmaint) grubunun olduğunu teyit ediniz. PAW Users grubunun kesinlikle bu grupta olmaması gerekmektedir.

AŞAMA 3: PAW GÜVENLİK SIKILAŞTIRMALARININ YAPILMASI

1.Restrictedadmin Modunu Etkinleştir

Bu özelliği mevcut Tier 1 sunucularınızda ve Tier 2 workstation makinelerinizde etkinleştirin, ardından bu özelliğin kullanımını zorunlu hale getirin.

RestrictedAdmin modu, yeniden kullanılabilir kimlik bilgilerinin Uzak Masaüstü’nü kullanarak bağlandığınız uzak sisteme iletilmesini önler. Bu, uzak sunucunun güvenliği ihlal edilmişse ilk bağlantı işlemi sırasında kimlik bilgilerinizin toplanmasını önüne geçer.

***RestrictedAdmin modu, aşağıdaki registry ayarı yapılarak hedef sistemlerde etkinleştirilmeli ve bağlanmak için kullanılan hesap, hedef sistemdeki local Administrators grubunun üyesi olmalıdır. Bağlantı için kullanılan hesap, hedef sistemde local Administrators grubunda yer almıyorsa, bu işlem kullanılamaz.

1.1.”Restricted Admin Enable” GPO’su oluşturularak, Admin/Tier 1/Deviced ve Admin/Tier 2/Deviced OU’ları altına uygulanır. Yani bu OU altında bulunan bizim sunucu ve Workstation makinelerimize uygulamış oluyoruz.

Bu işlemlerden önce Tier Modeling’e göre tüm yetkili hesapların doğru katmandaki OU’ların altına taşınmış olması gerekmektedir.

İlgili OU’lara Uygun Nesneleri Ekleyin

Tier 1 ve Tier 2 nesnelerini uygun OU’lara taşıyın, Tier 1 seviyesindeki kullanıcı ve computer objelerini Admin/Tier 1/altındaki ilgili alana, Tier 2 seviyesindeki kullanıcı ve computer objelerini Admin/Tier 2 altında ilgili alana taşıyın.

***İdari personelin varlıkları birden çok katmanda yönetme görevleri varsa, katman başına ayrı bir admin hesabı oluşturmanız gerekir.

Hedef sistemlerin RestrictedAdmin modunu kullanarak gelen Uzak Masaüstü bağlantılarını almasını sağlamak için:

Computer Configuration/Preferences/Windows Settings/Registry üzerine gelinerek, New Registry tıklanır, açılan ekranda sırasıyla aşağıdaki işlemler yapılır.

- In Registry Editor, create the following registry key:

- Action: Create

- HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

- Name: DisableRestrictedAdmin

- Type: REG_DWORD

- Value: 0 (RestrictedAdmin modunu etkinleştirir, böylece hedef sistem gelen RestrictedAdmin etkin bağlantıları kabul eder)

Bu ayar hemen yürürlüğe girer; yeniden başlatma gerekmez.

***RestrictedAdmin modunu devre dışı bırakmak için DisableRestrictedAdmin değerini 1 olarak ayarlayabilirsiniz.

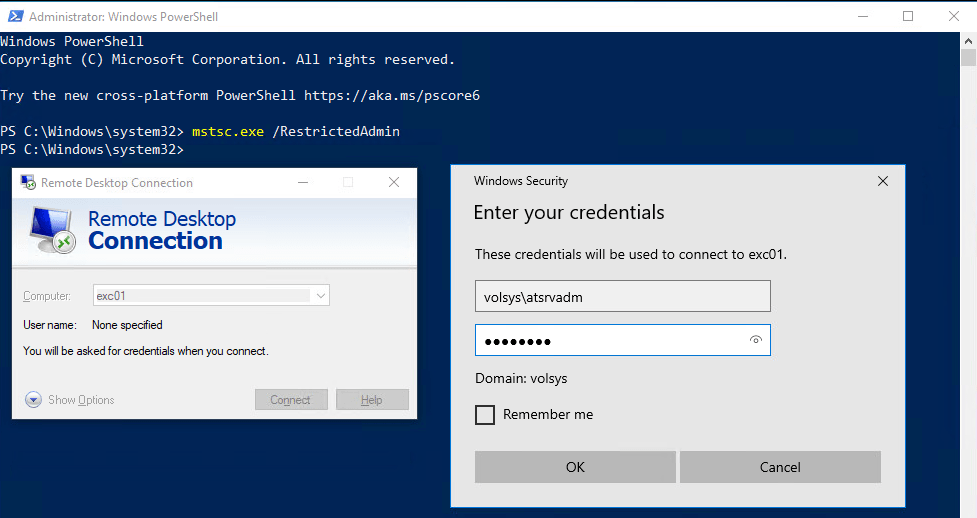

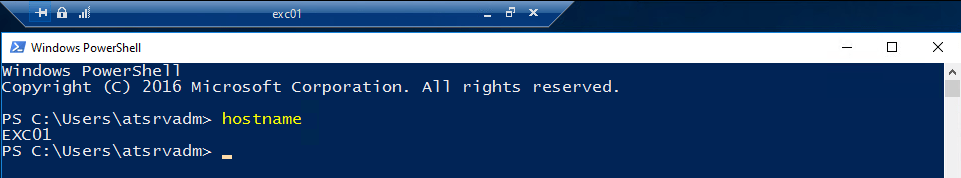

Yukarıda yapmış olduğumuz şekilde Tier 1 ve Tier2 makinesinin uygulamış olduğumuz grup politikasını alıp almadığını aşağıdaki komut ile kontrol ediyorum. Tier 1 seviyesindeki örnek olarak Exchange sunucuma bağlanıyorum (EXC01).

Gpresult /scope computer /r

Politikayı aldığını teyit ettikten sonra, PAW makinasının üzerinden Tier 1 ve Tier 2 server ve workstation ortamdaki makinalarından birine Restricted Admin modunu kullanarak bağlanmayı test ediyorum.

Uzak Masaüstü’nü RestrictedAdmin modunda kullanmak için, bir komut satırı açın ve aşağıdaki metni girin: Mstsc.exe /RestrictedAdmin

Başarılı bir şekilde bağlantıyı gerçekleştirmiş olduk.

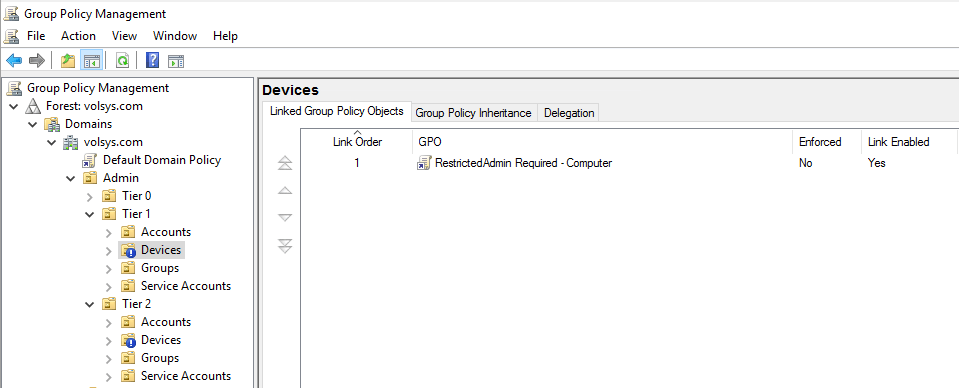

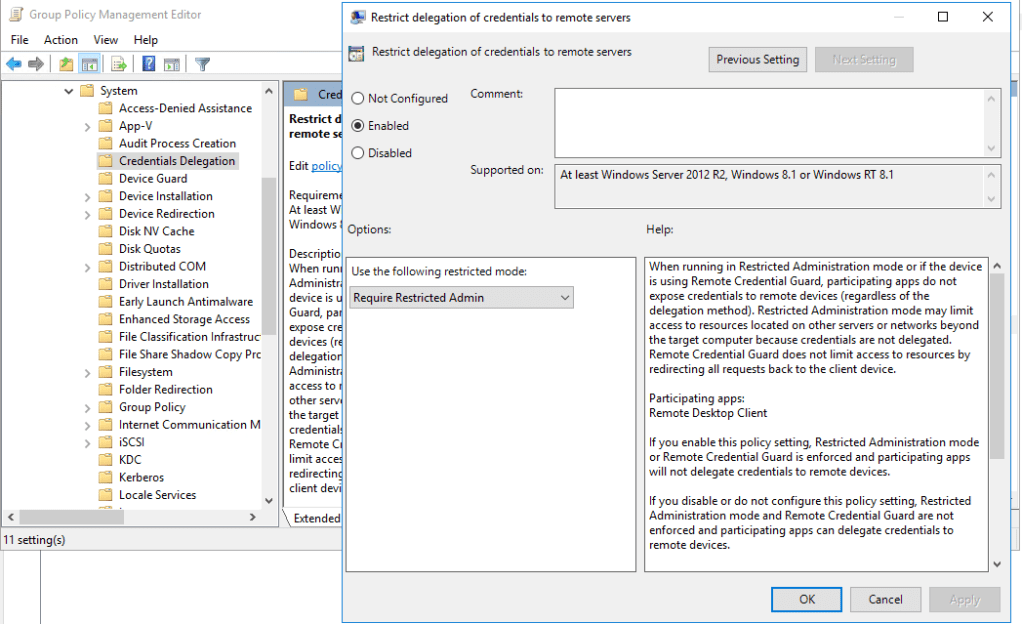

2.”RestrictedAdmin Required – Computer” grup ilkesi nesnesi (GPO) oluşturun. Bu bölüm, giden Uzak Masaüstü bağlantıları için / RestrictedAdmin anahtarının kullanılmasını zorunlu kılar ve hesapları hedef sistemlerde kimlik bilgileri hırsızlığına karşı koruyan bir GPO oluşturur.

Go to Computer Configuration\Policies\Administrative Templates\System\Credentials Delegation\Restrict delegation of credentials to remote servers and set to Enabled.

RestrictedAdmin Required – Computer politikası Admin/Tier 1/Deviced ve Admin/Tier 2/Deviced OU’ları altına uygulanır.

***Bu sistemler Tier 0 sistemleri için gerekli değildir, çünkü bu sistemler ortamdaki tüm varlıklar üzerinde tam kontrol sahibidir.

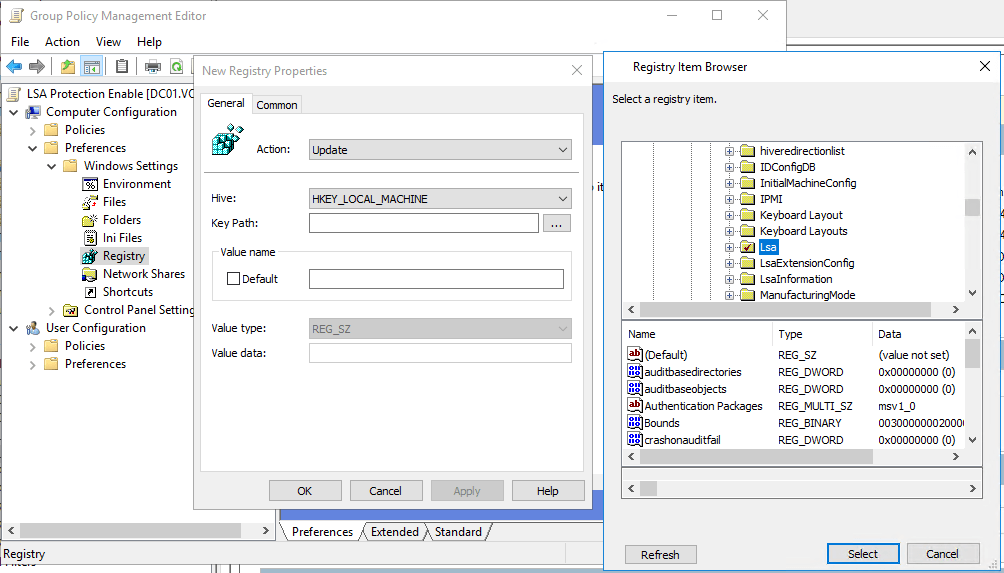

3.”LSA Protection Enable” grup ilkesi nesnesi (GPO) oluşturun. Kimlik bilgilerini tehlikeye atabilecek kod enjeksiyonunu önlemek için Local Security Authority (LSA) işlemi için ek korumanın nasıl yapılandırılacağını açıklar. Sunucu ve Workstationlar üzerinde bulunan lsass processleri üzerinde tutulan hesaplara ait şifrelerin, dump ile alınmasının önüne geçer.

LSA Protection Enable politikası Admin/Tier 1/Deviced ve Admin/Tier 2/Deviced OU’ları altına uygulanır.

Computer Configuration/Preferences/Windows Settings/Registry üzerine gelerek;

- Right-click Registry, point to New, and then click Registry Item. The New Registry Properties dialog box appears.

- In the Hive list, click HKEY_LOCAL_MACHINE.

- In the Key Path list, browse to SYSTEM\CurrentControlSet\Control\Lsa.

- In the Value name box, type RunAsPPL.

- In the Value type box, click the REG_DWORD.

- In the Value data box, type 00000001.

- Click OK.

AŞAMA 4: PAW KORUMAYI GENİŞLETME VE ÖNERİLER

1.PAW Makinesi Üzerinde Credential Guard Ve Device Guard Yapılandırılması

***Credential Guard ve Device Guard yapılandırmasıyla ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makale üzerinden ulaşabilirsiniz.

https://volkandemirci.org/2020/04/05/windows-uzerinde-device-guard-ve-credential-guard-yapilandirma/

2.PAW Makinesinin Update Paketlerinin Yönetilmesi İçin WSUS (Windows Server Update Services) Yapılandırılması

***WSUS Server’in kurulması, yapılandırılması ve update dağıtımı ile ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makalelerden ulaşabilirsiniz.

WSUS (Windows Server Update Services) Kurulumu ve Yapılandırılması

WSUS (Windows Server Update Services) Update Dağıtımı

https://volkandemirci.org/2020/04/08/wsus-windows-server-update-services-update-dagitimi/

3.PAW Makinesi ve Workstation Makinelerinin Local Admin Şifrelerinin Yönetimi İçin Local Administrator Password Solution (LAPS) Yapılandırılması

***Microsoft , PAW’lar da dahil olmak üzere tüm iş istasyonlarında local admin parolasını yönetmek için Local Administrator Password Solution (LAPS) kullanmanızı önerir. Local Administrator Password Solution (LAPS) ile ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makaleden ulaşabilirsiniz.

4.Tier Modele Uygun Olarak, Katmanlara Göre Parola Active Directory Fine Grinde Password Policy (FGPP) Kullanılarak Sıkılaştırılması

***Active Directory Fine Grinde Password Policy (FGPP) ile ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makalelerden ulaşabilirsiniz.

https://volkandemirci.org/2021/01/15/active-directory-fine-grinde-password-policy-fgpp-yapilandirma/

5.PAW Makinası İçin Windows 10 Security Baseline Uygulanması

***Security Baseline yapılandırılması ile ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makaleden ulaşabilirsiniz.

https://volkandemirci.org/2021/11/12/microsoft-security-baseline-yapisinin-uygulanmasi/

6.PAW Makinesi İçin Bitlocker Yapılandırması

***BitLocker yapılandırılması ile ilgili olarak daha çok bilgiye sayfamızdaki aşağıdaki makaleden ulaşabilirsiniz.

https://volkandemirci.org/2021/03/22/windows-uzerinde-bitlocker-yapilandirma/

7.Ayrıcalıklı Hesaplar İçin Çok Faktörlü Kimlik Doğrulamayı Etkinleştirin

8.Windows Defender Application Control veya AppLocker Kullanarak Güvenilir Uygulamaları Beyaz Listeye Ekleyin.